1.背景

1.1 lockbit家族介绍

LockBit 3.0(也称为 LockBit Black)是LockBit 勒索软件的新变种。前身LockBit最早出现在2019年,安全研究人员一度将其称为ABCD(因为早期变种将加密文件的扩展名改为.abcd)。 2021年,发布Lockbit2.0版本,也称Lockbit RED,加入了双重勒索攻击、删除磁盘卷影和日志文件等新功能。同时还内置了一款名为StealBit的数据窃取木马,该木马是为了支持LockBit Raas附属机构从受害者公司快速窃取敏感数据。被加密后的文件以.lockbit结尾,留下文档Restore-My-Files.txt。 2022年,Lockbit3.0发布,又名LockBit Black,成为全球规模最大的勒索软件变种,且在2023年、2024年继续肆虐。

1.2 lockbit构建器泄露

在 2022 年 9 月,Twitter 用户 3xp0rtblog 宣布该勒索软件的构建器已被 ali_qushji 泄露,可以从 GitHub 上下载。

"招募合作伙伴":是指LockBit勒索软件运营者主动寻找和吸纳其他人或组织作为合作伙伴或下属,共同参与勒索软件攻击活动。

针对lockbit构建器泄露的分析文章可参考001.Lockbit 3.0勒索病毒加密程序分析报告

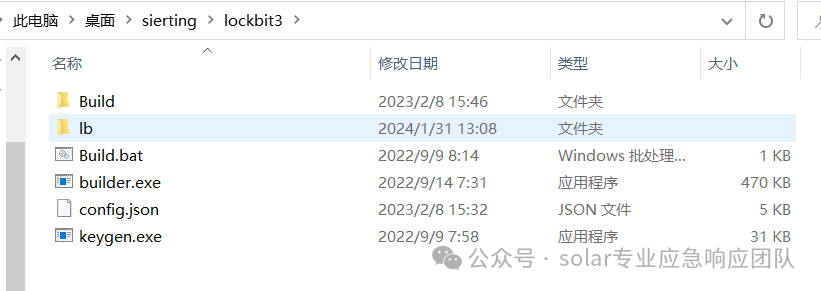

LockBit 3.0 Builder 在 Twitter 上泄露

LockBit 3.0 构建器

1.3 首次出现时间

2022年06月

1.4 攻击路径

1.4.1 初始访问

LockBit 3.0 勒索软件的攻击者(附属组织)通过多种方式获取受害者网络的初始访问权限,常见途径包括:

- 远程桌面协议(RDP)漏洞:通过弱口令或已知漏洞进行渗透。

- 路过式攻击:利用访问受感染网站的用户漏洞直接入侵。

- 网络钓鱼:发送含有恶意链接或附件的电子邮件诱骗用户点击。

- 滥用合法账户:利用窃取的有效账户凭据。

- 利用公开服务漏洞:针对面向互联网开放的应用程序进行攻击。

1.4.2. 执行与感染流程

在感染过程中,LockBit 3.0 展示了其高度复杂和自动化的恶意行为,具体包括以下步骤:

- 权限提升: 若发现当前权限不足,LockBit 3.0 会尝试提升权限至管理员级别。

- 系统信息枚举: 勒索软件会收集以下信息:

- 主机名及主机配置

- 域信息

- 本地驱动器及挂载的外部存储设备

- 远程共享资源

- 核心操作

- 终止进程与服务:结束杀毒软件、备份系统等关键服务。

- 删除数据:清理日志文件、回收站文件夹以及磁盘上的卷影副本。

- 启用自动登录:为持久化和进一步权限提升做好准备。

- 启动命令执行:实施恶意命令。

- 横向移动与传播

- 使用硬编码的凭据或受损本地账户在网络中扩散。

- 借助 SMB 协议 和工具(如 PsExec、组策略对象)进行传播。

- 文件加密

- 针对所有本地及远程设备中的数据进行加密,但跳过与核心系统功能相关的文件。

- 加密完成后,生成名为 README.txt 的勒索信,同时修改受感染设备的壁纸与图标为 LockBit 3.0 品牌信息。

- 数据回传与自毁

- 如果设置了命令与控制(C2)选项,加密信息与主机数据会发送至服务器。

- 在攻击完成后,软件可根据设置自动清除自身及所做的组策略改动。

1.4.3. 数据渗透

在加密数据前,LockBit 3.0 的攻击者通常会窃取敏感信息,常见手段包括:

- 工具使用

- Stealbit:LockBit 2.0 阶段使用的自定义数据窃取工具。

- rclone:一种合法的开源云存储管理工具,但被滥用为数据泄露工具。

- 文件泄露

- 利用公开的文件共享服务(如 MEGA)将敏感数据上传到远程服务器。

- 多种服务组合攻击者频繁使用合法服务或工具(如 rclone)进行隐蔽的数据外泄,包括系统入侵、网络探索和数据泄露。

1.5 区别

此次捕获的加密器疑似由 LockBit 3.0 的泄露构造器生成,其加密方式与 LockBit 3.0 一致。

1.5.1 勒索信对比

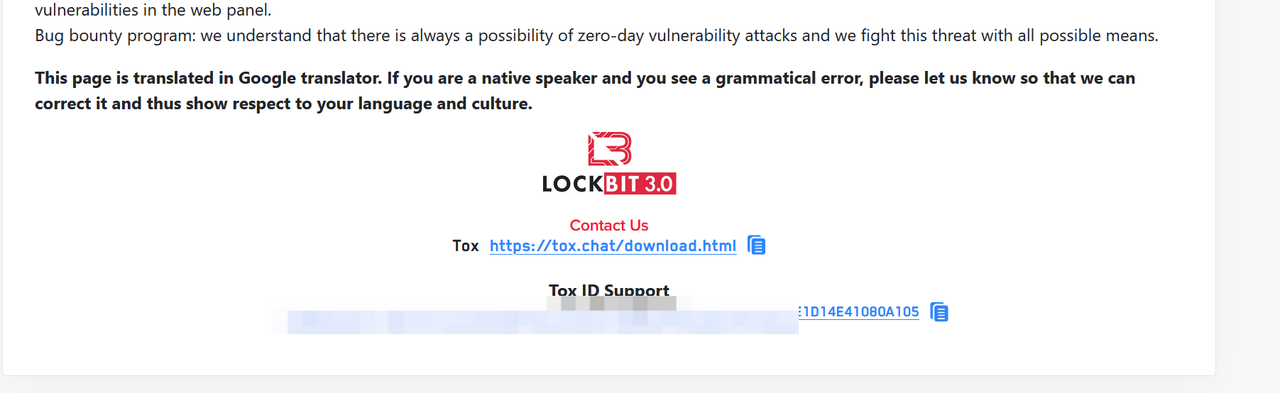

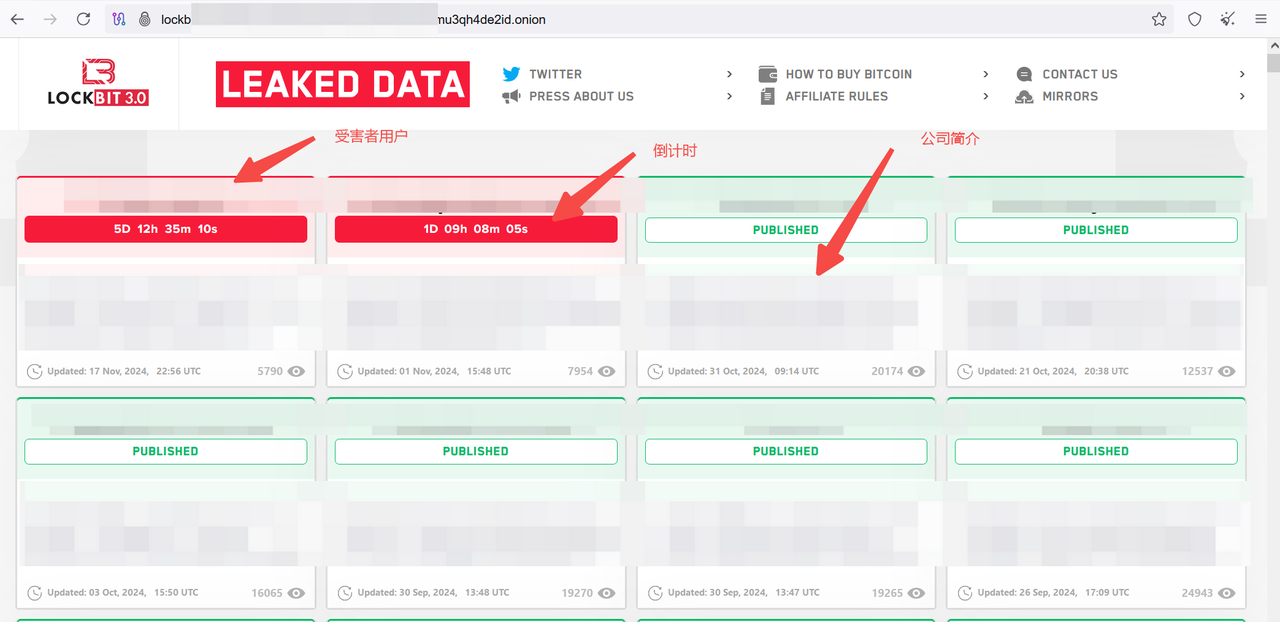

通过对比本次捕获的勒索信与以往 LockBit 3.0 的勒索信内容,可以发现存在明显差异:首先,中英文的使用差异尤为显著;其次,正版的 LockBit 家族勒索信通常会标注其家族名称并进行宣传,同时在正文中提供其专属的暗网地址和受害者 ID。而这次捕获的中文版勒索信中,提供的暗网地址并不具备 LockBit 家族的典型特征(目前暗网地址无法访问)。此外,除了暗网地址和受害者 ID,这份勒索信还额外提供了多种联系方式,如 TOX、邮箱等。但对比lockbit3暗网地址中提供的TOX ID,和本次捕获的ID并不相同。因此,可以初步判断这是一个 lockbit3加密器泄露构造版。

原始勒索信内容

~~ LockBit 3.0 the world's fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

BLOG Tor Browser Links:

http://lockbitxxxxxxiocyo5epmpy6klmejchjtzddoekjlnt6mu3qhxxxxxx.onion/

http://lockbitxxxxxx3katajf6zaehxz4h4cnhmz5t735zpltywhwpcxxxxxx.onion/

http://lockbitxxxxxxetlc4tl5zydnoluphh7fvdt5oa6arcp2757r7xxxxxx.onion/

http://lockbitxxxxxxki62yun7z5nhwz6jyjdp2c64j5vge536if2exxxxxx.onion/

http://lockbitxxxxxxuquhoka3t4spqym2m3dhe66d6lr337glmnlggxxxxxx.onion/

http://lockbitxxxxxxuo3qafoksvl742vieqbujxw7rd6ofzdtapjb4rxxxxxx.onion/

http://lockbitxxxxxxdgtojeoj5hvu6bljqtghitekwpdy3b6y62ixtxxxxxx.onion/

>>>>> What guarantee is there that we won't cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation. We are not a politically motivated group and we want nothing more than money. If you pay, we will fulfill all the terms we agree on during the negotiation process. Treat this situation simply as a paid training session for your system administrators, because it was the misconfiguration of your corporate network that allowed us to attack you. Our pentesting services should be paid for the same way you pay your system administrators salaries. You can get more information about us on Ilon Musk's Twitter https://twitter.com/hashtag/lockbit?f=live

>>>>> You need to contact us on TOR darknet sites with your personal ID

Download and install Tor Browser https://www.torproject.org/

Write to the chat room and wait for an answer, we'll guarantee a response from us. If you need a unique ID for correspondence with us that no one will know about, ask it in the chat, we will generate a secret chat for you and give you his ID via private one-time memos service, no one can find out this ID but you. Sometimes you will have to wait some time for our reply, this is because we have a lot of work and we attack hundreds of companies around the world.

Tor Browser personal link for CHAT available only to you (available during a ddos attack):

http://lockbit74beza5z3e3so7qmjnvlgoemscp7wtp33xo7xv7f7xtlqbkqd.onion

Tor Browser Links for CHAT (sometimes unavailable due to ddos attacks):

http://lockbit5eevg7vec4vwwtzxxxxxxap6oxbic2ye4mnmlq6njnpc47qd.onion

http://lockbit74beza5z3e3so7xxxxxxmscp7wtp33xo7xv7f7xtlqbkqd.onion

http://lockbit75naln4yj44rg6exxxxxx7up4kxmmmuvilcg4ak3zihxid.onion

http://lockbit7a2g6ve7etbcy6iyixxxxxxeffz4szgmxaawcbfauluavi5jqd.onion

http://lockbitaa46gwjck2xzmxxxxxx4x3aqn6ez7yntitero2k7ae6yoyd.onion

http://lockbitb42tkml3ipianjxxxxxxhcshb7oxm2stubfvdzn3y2yqgbad.onion

http://lockbitcuo23q7qrymbk6dxxxxxxtspjvjxgcyp4elbnbr6tcnwq7qd.onion

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

>> Your personal Black ID: <<

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

>>>>> Warning! Do not delete or modify encrypted files, it will lead to problems with decryption of files!

>>>>> Don't go to the police or the FBI for help and don't tell anyone that we attacked you.

泄露版勒索信内容

>>>> 我們是一個駭客組織,您的資料已被竊取並且加密,

為了不擴大損失,您要立即聯絡我們,或寻找资料复原公司联系我们。

不要啰嗦,我们很忙,我們的加密軟體,網路上無法解密!

您需要支付價值人民幣五十萬約等於1BTC 給我們幫您解密被加密檔案。

>>>> 您需要聯絡我們並使用您的個人解密 ID 傳送一個被加密文件給我們,免費幫您解密一個文件

>>>> 發送ID和一個加密檔案到: d6616151321813261@onionmail.org

>>>> 備用信箱:2189321765132@cock.li

>>>> 您的個人解密 ID:

Tox ID:XXXXXX5C6149FC57090DAC622184327326457BCDF5D6C45528083DBBE21A6EC927CFC1F8BD

TOR網站可以看到您洩漏的秘密:http://h3osabcqrbkutyrh77nptes44pqzldj5rk5mxnv46mmrapesp565bsyd.onion/

http://2xyr7jug4b5uhndzelsf7vgrxygttutc6h5mqzpwp7y6blk6owhxliqd.onion

您可以透過:幣安/火幣,歐易等虛擬貨幣交易所購買比特幣支付,這是一個很方便的過程!

寫信聊天並等待答复,我們將始終答复您。

有時您需要等待我們的答复,因為我們攻擊許多公司。

>>>> 警告! 不要刪除或修改任何文件,這可能會導致恢復問題!

>>>> 警告! 如果您不支付贖金,我們將再次多次攻擊您的公司!

1.5.2 暗网地址对比

原始暗网地址

http://lockbitxxxxxxcyo5epmpy6klmejchjtzddoekjlnt6mu3qh4de2id.onion/

泄露版暗网地址

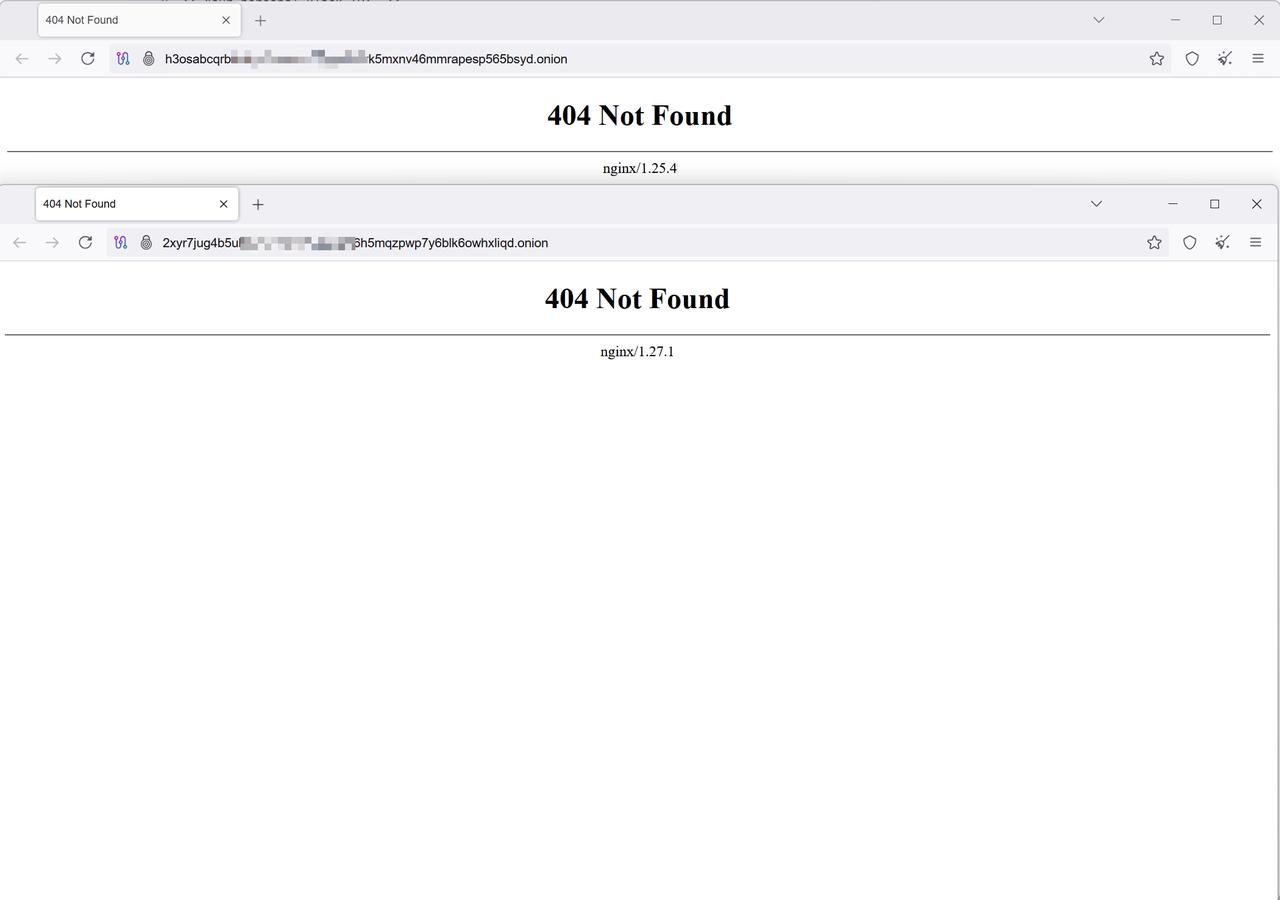

本次捕获的勒索信中提到的暗网地址均无法访问,返回结果为404,推测这是攻击者采用的虚张声势手段,旨在通过伪造的联系方式增加受害者的恐慌感和可信度,从而更容易迫使其支付赎金。

http://xxxsabcqrbkutyrh77nptes44pqzldj5rk5mxnv46mmrapesp565bsyd.onion/

http://xxxr7jug4b5uhndzelsf7vgrxygttutc6h5mqzpwp7y6blk6owhxliqd.onion

2.恶意文件基础信息

2.1 加密器基本信息

| 文件名: | LB3 |

|---|---|

| 大小: | 147kb |

| 操作系统 | windows |

| 架构: | 386 |

| 模式: | 32 位 |

| 类型: | EXEC |

| 字节序: | LE |

| MD5: | 0ccb4d89a009bf575b81b6c3bdfb83ec |

| SHA1: | 556d8c84e548593ca53a5e5baabafff084b42595 |

| SHA256: | 6e193658fe9b05fa8d19e8442761b51969be4ac089acfe140eac483f4e5ddc66 |

3.加密后文件分析

3.1威胁分析

| 病毒家族 | Lockbit家族 |

|---|---|

| 首次出现时间/捕获分析时间 | 2024/06/19 || 2024/06/20 |

| 威胁类型 | 勒索软件,加密病毒 |

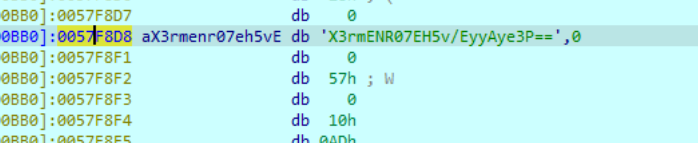

| 加密文件扩展名 | .X3rmENR07 |

| 勒索信文件名 | X3rmENR07.README |

| 有无免费解密器? | 无 |

| 联系邮箱 | d6616151321813261@onionmail.org |

| 检测名称 | Avast (Win32:Malware-gen), AhnLab-V3 (Trojan/Win.Generic.C5576951), ALYac (Gen:Variant.Tedy.512515), Avira (no cloud) (TR/Ransom.imrnt), BitDefenderTheta (Gen:NN.ZexaF.36802.yq0@aSdxC8m), CrowdStrike Falcon (Win/malicious_confidence_100% (W)),Cylance(Unsafe),DeepInstinct(MALICIOUS),Emsisoft(Gen:Variant.Tedy.512515 (B)),ESET-NOD32(A Variant Of MSIL/Filecoder.LU),GData(Gen:Variant.Tedy.512515), Ikarus (Trojan.MSIL.Crypt),K7GW(Trojan ( 0052f4e41 )) |

| 感染症状 | 无法打开存储在计算机上的文件,以前功能的文件现在具有不同的扩展名(例如,solar.docx.locked)。桌面上会显示一条勒索要求消息。网络犯罪分子要求支付赎金(通常以比特币)来解锁您的文件。 |

| 感染方式 | 受感染的电子邮件附件(宏)、恶意广告、漏洞利用、恶意链接 |

| 受灾影响 | 所有文件都经过加密,如果不支付赎金就无法打开。其他密码窃取木马和恶意软件感染可以与勒索软件感染一起安装。 |

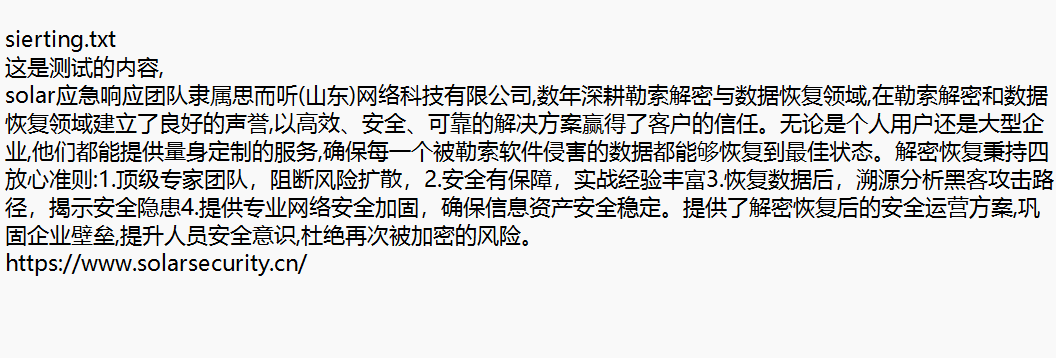

3.2 加密的测试文件

文件名

sierting.txt

具体内容:

加密文件名特征:

加密文件名 = 原始文件名+.X3rmENR07 ,例如:sierting.txt.X3rmENR07

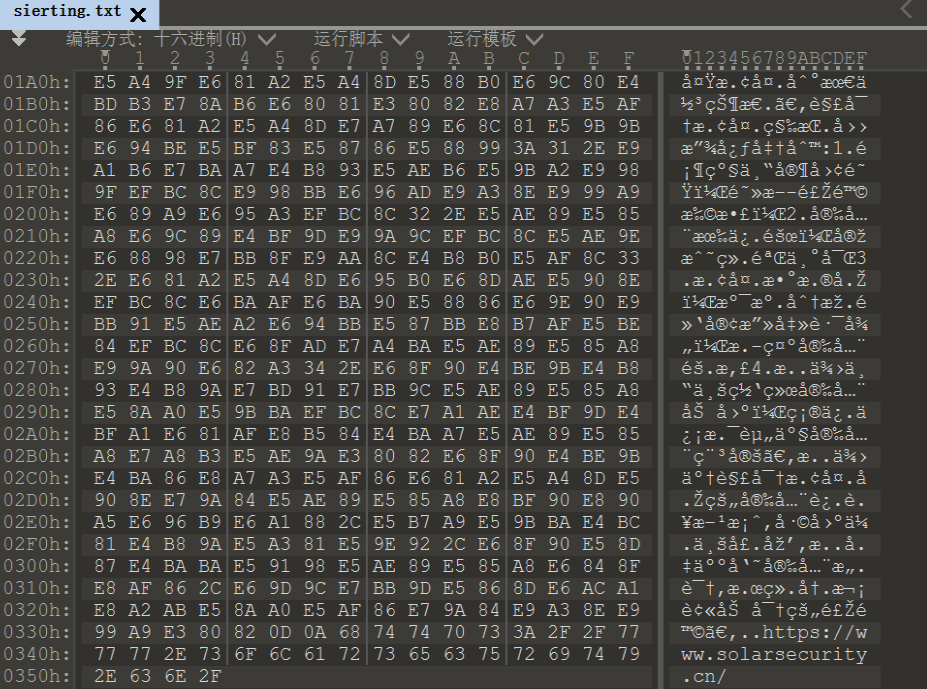

加密文件数据特征:

对于小于0x20000字节的文件全加密,大于的这个字节的文件则加密0x20000字节

加密算法:

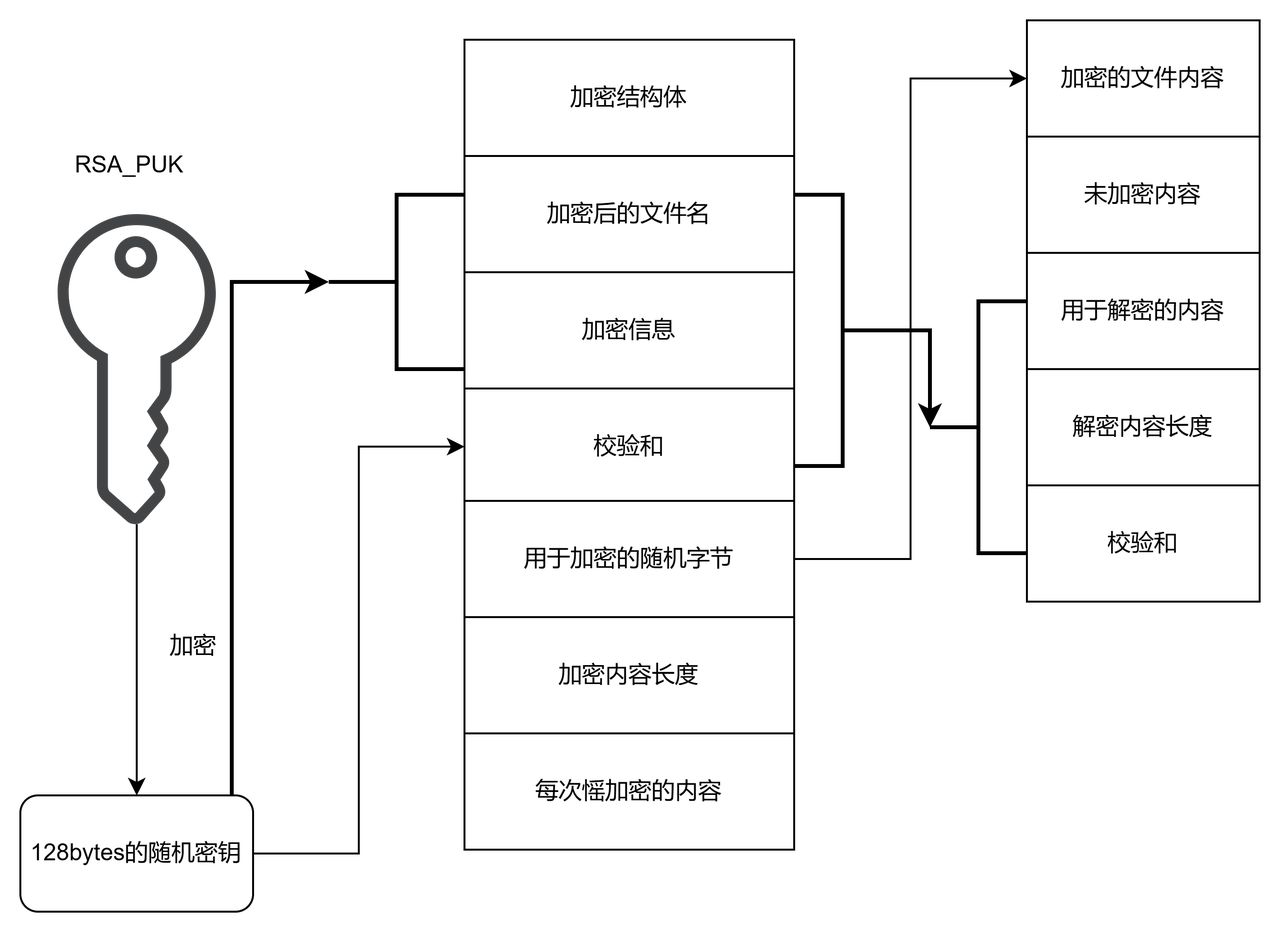

文件加密使用了AES加密算法,对加密文件的密钥进行rsa加密。

AES密钥生成:

KEY:

KEY是随机生成的128字节数据

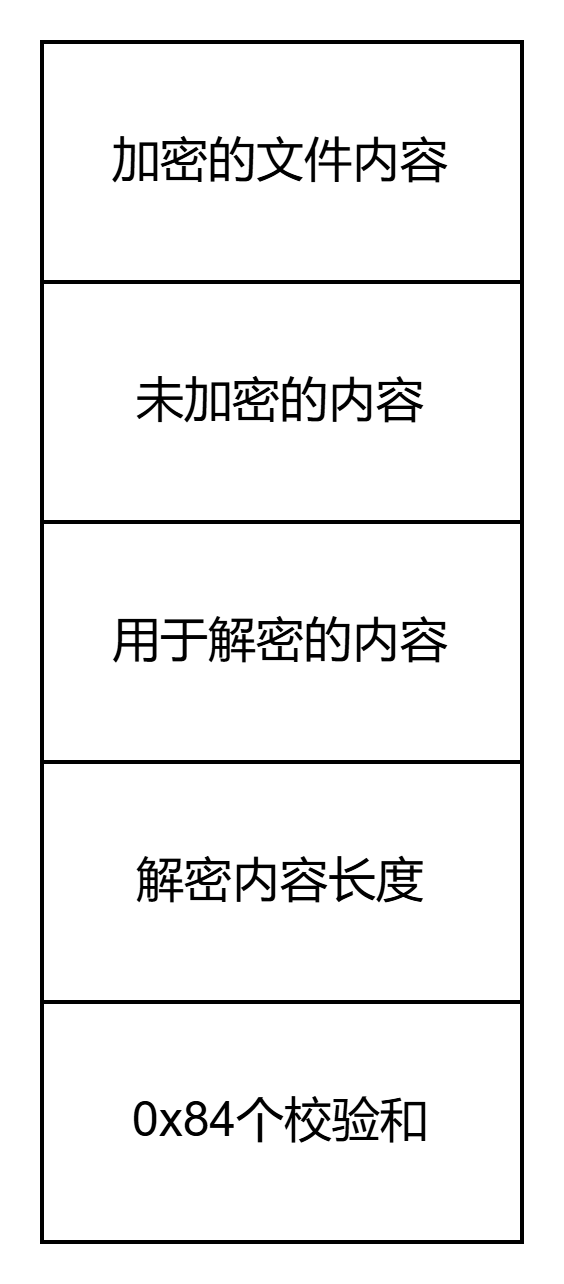

RSA密钥生成:

公钥:

使用了勒索病毒程序自解密的配置信息中的RSA公钥部分,即配置文件中publickey的值。

程序执行流程:

4逆向分析

4.1文件结构分析

整个文件主要分为四个函数,第一个函数无实际作用,第二个函数用于导入dll,第三个函数用于解密一些全局变量,第四个函数调用线程加密

通过分析软件,可以看到入口点未被识别,说明存在加壳或混淆。

4.2 函数分析

4.2.1 nullsub_1

第一个函数是一个简单的retn,可能是为了迷惑沙箱

4.2.2 加载dll函数

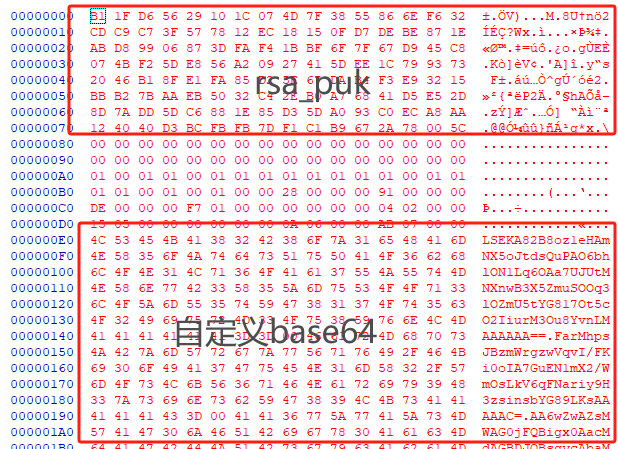

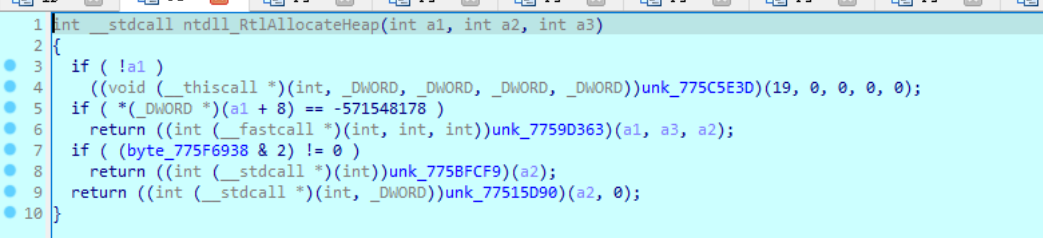

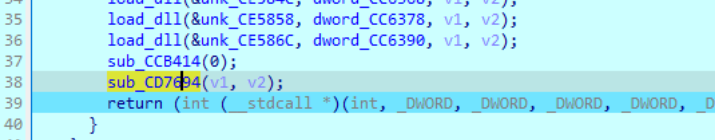

第二个函数主要是加载所需要的模块,通过hash对比的方法加载模块,获取api地址,混淆api调用,使得无法直接分析获取api地址

通过加载dll之后,将函数的句柄赋值给v2

然后开始对iat进行解混淆,这里通过随机选择一种混淆方式来混淆

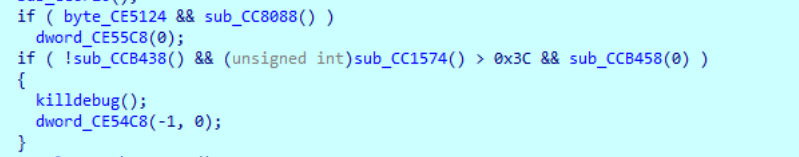

一个简单的反调试,会不断重复运行两个if,然后再运行到获取ldr的地方

有四种模式,并写入导入表

4.2.3 sub_CC9960

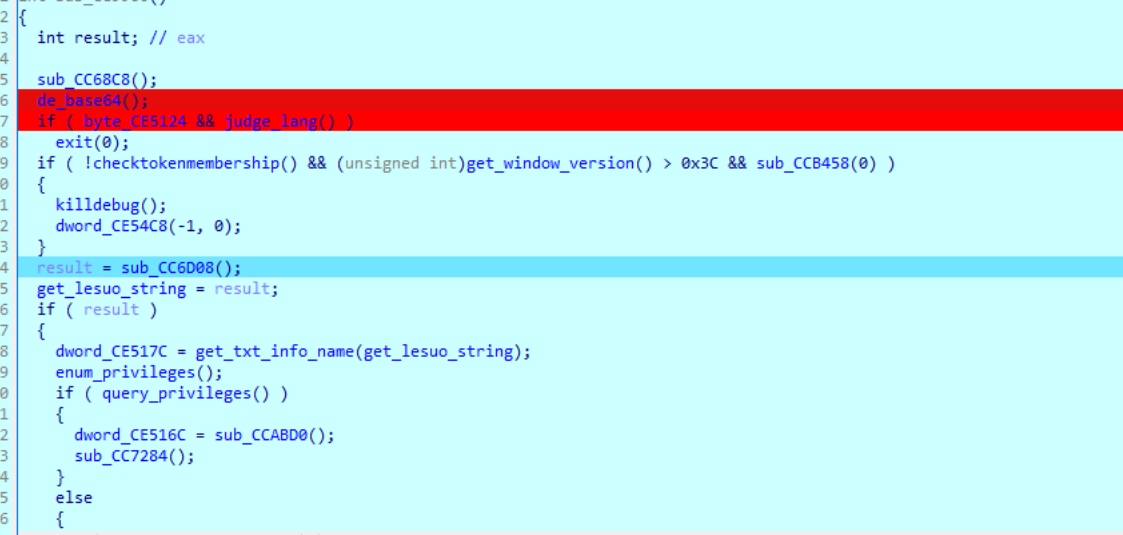

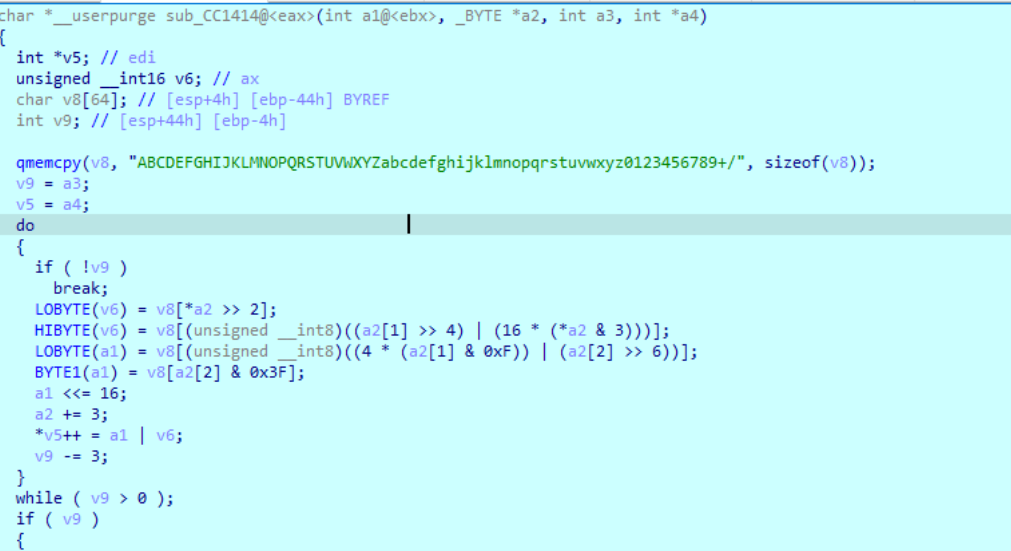

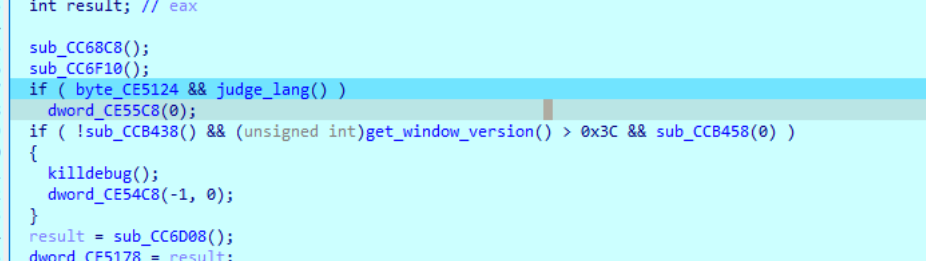

第三个主要函数,进入的时候不执行第一个函数,而是执行第二个de_base64函数

通过base64编码自解密

生成勒索信的文件名

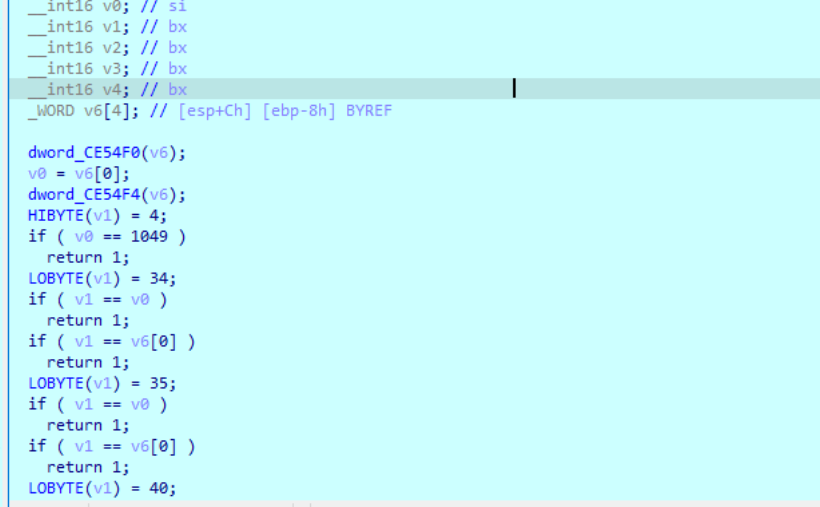

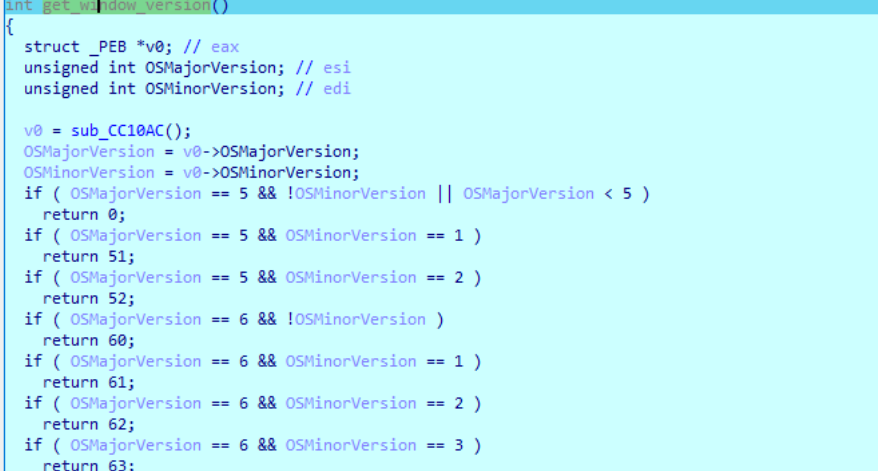

判断语言,如果是俄语就退出程序

获取操作系统版本

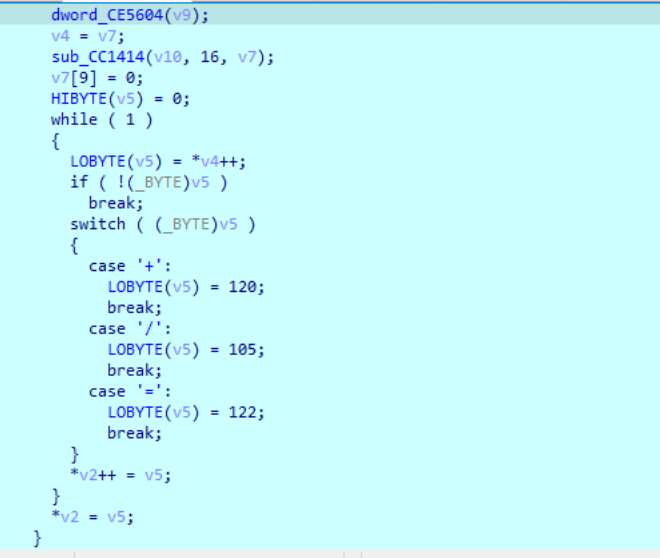

将随机生成的数字转化为不包含某些字符的字符串

生成勒索信名

拼接生成勒索文本的全名

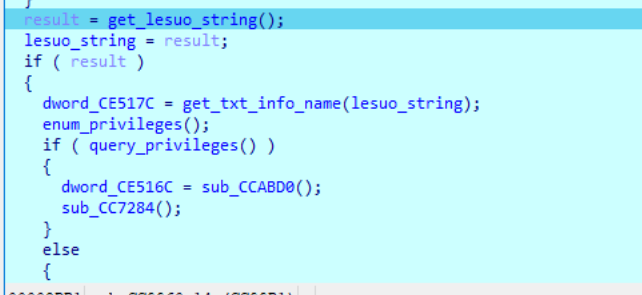

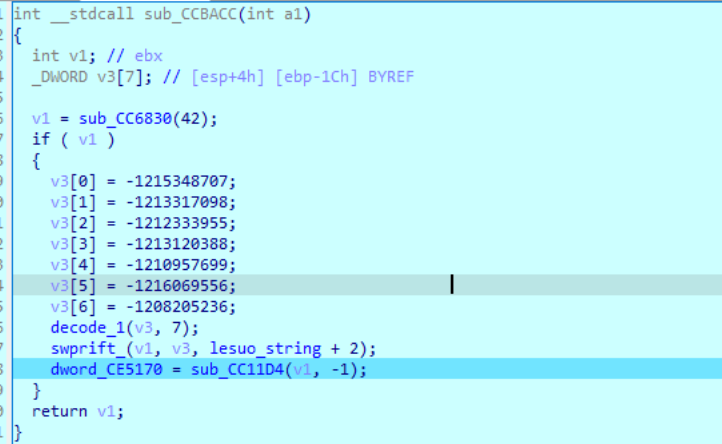

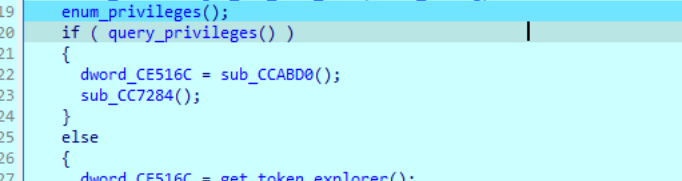

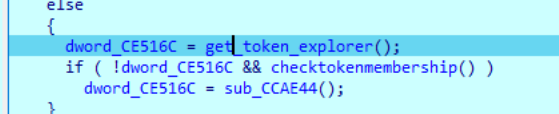

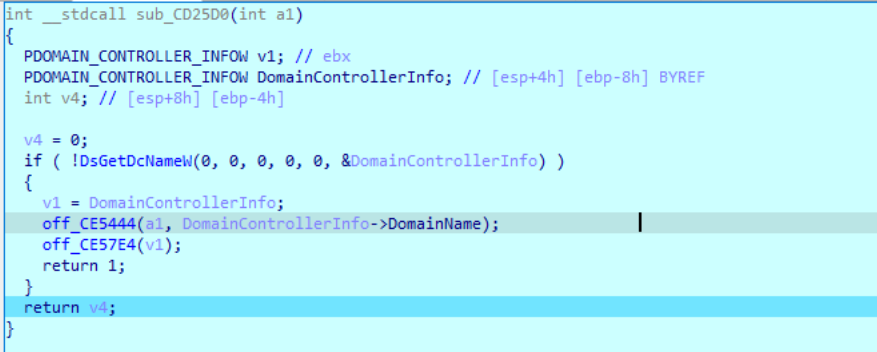

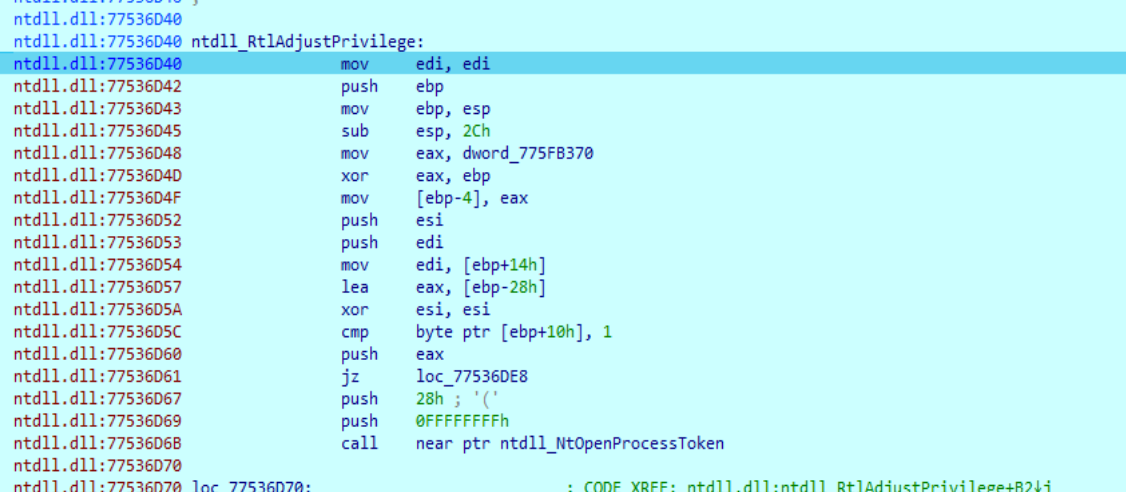

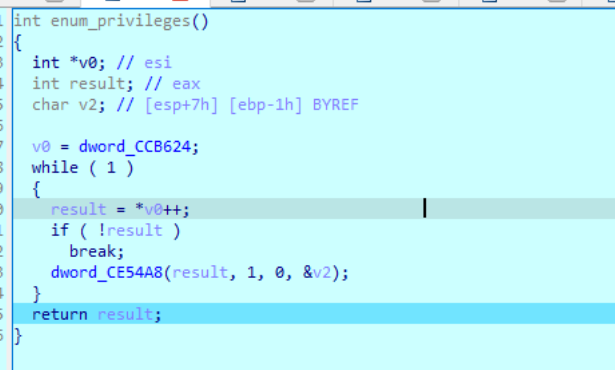

根据常量枚举令牌,尝试提权

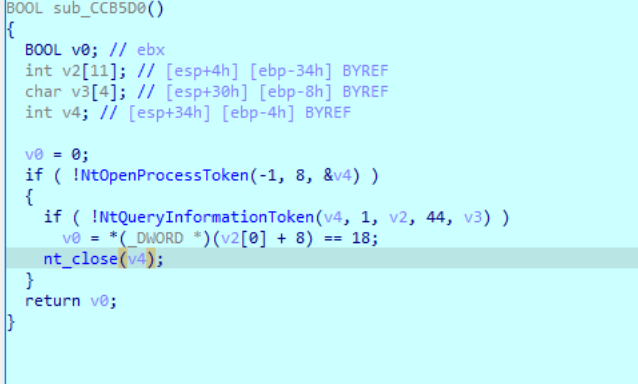

判断是否提权成功

获取令牌

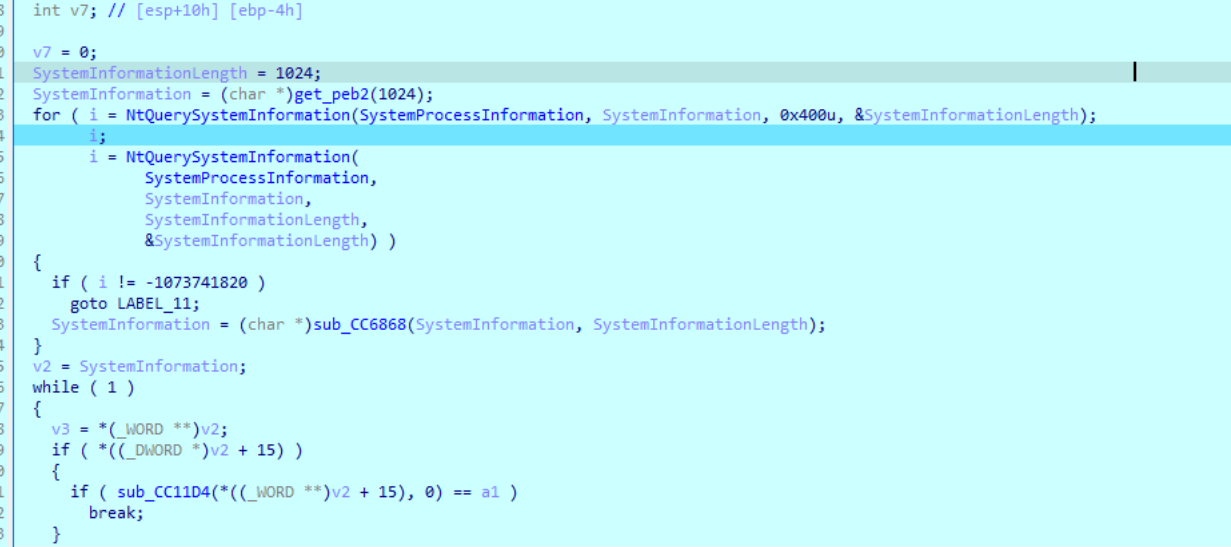

寻找进程,通过哈希的的方式进行比对

访问进程

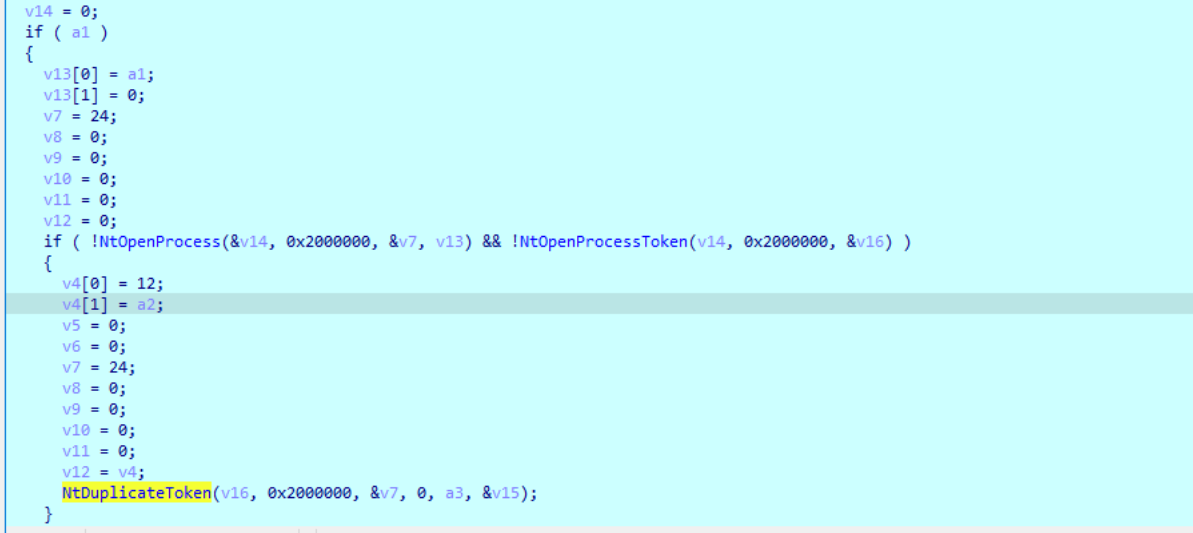

获取域控制器

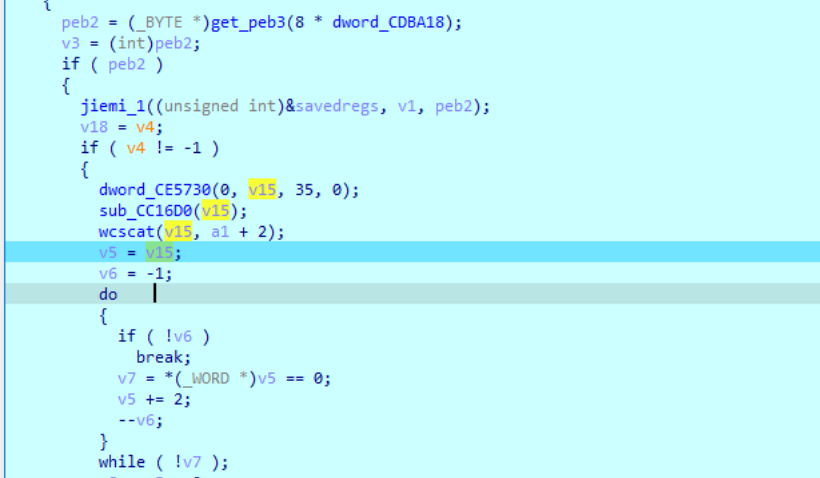

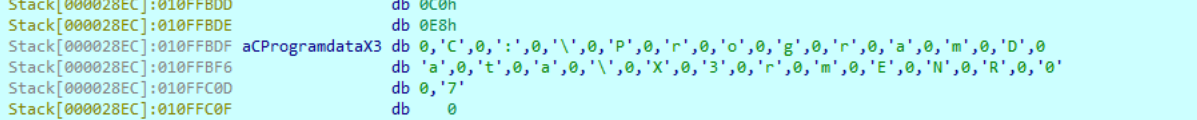

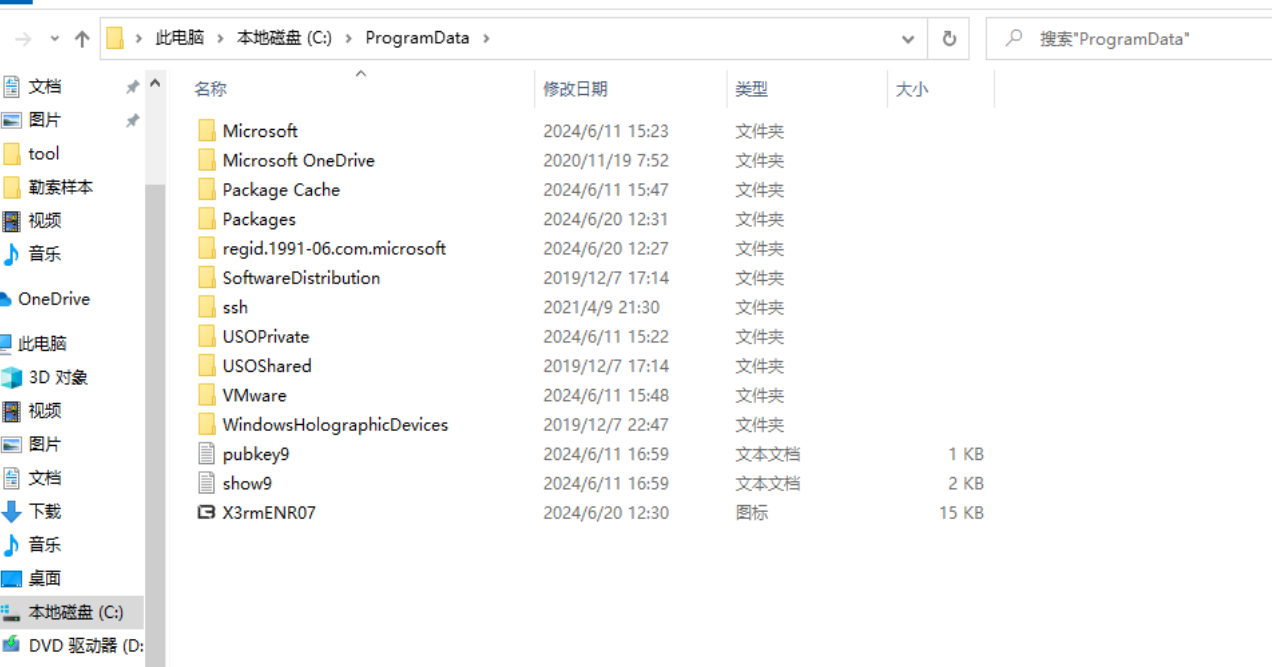

拼接字符串生成得到一个路径

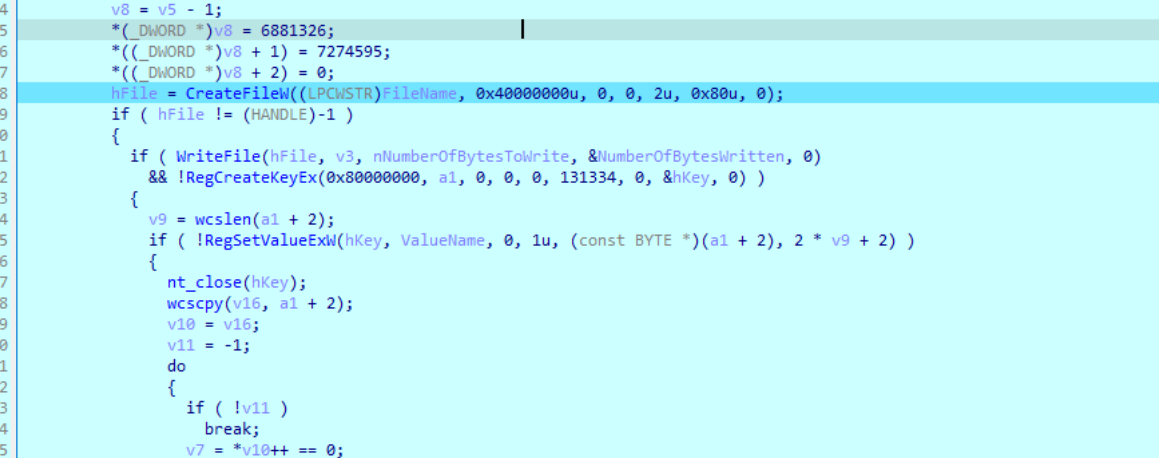

创建文件,写入图标

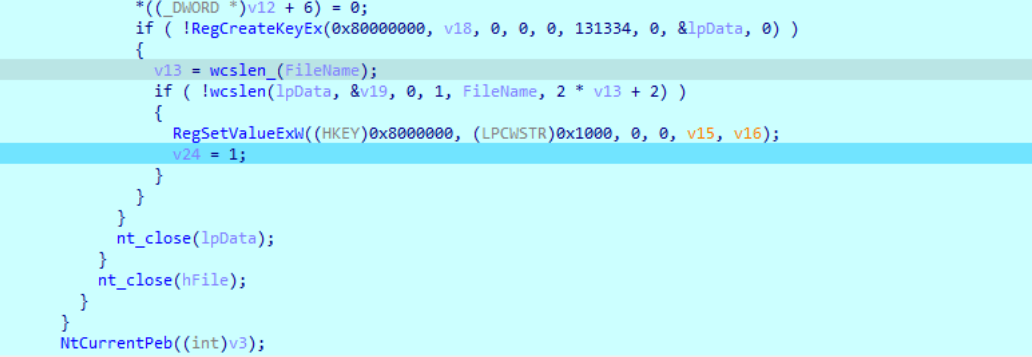

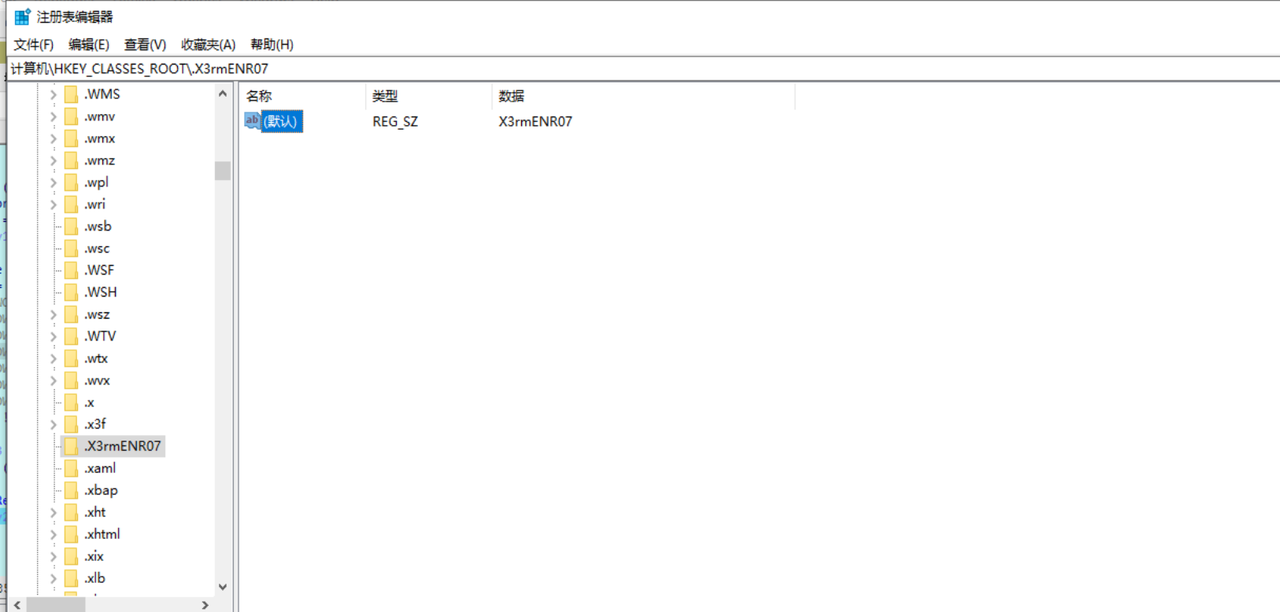

写入注册表

输入的参数为x3rmenr07/Defaulticon

4.2.4 sub_CD73B4

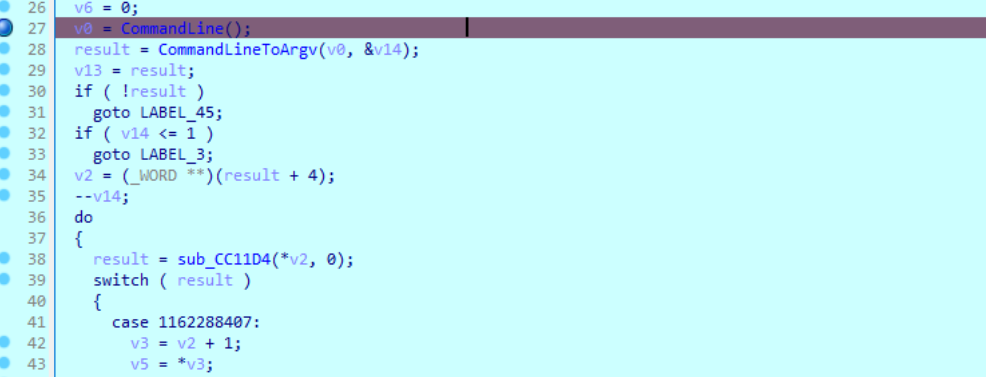

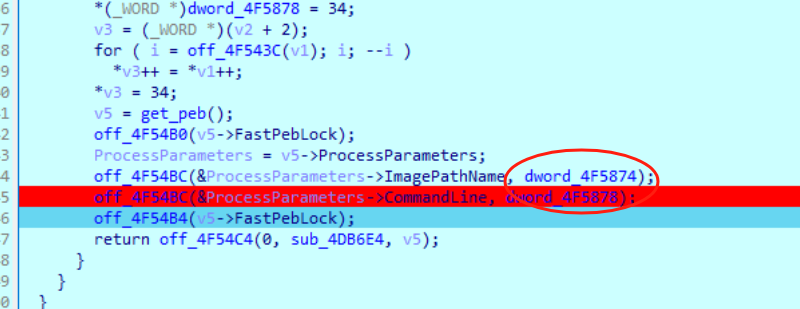

获取命令行

使用CommandLineToArgv读取参数

会对输入的参数进行比对,如果成功,就会进入下一步操作

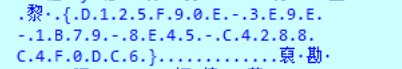

拼接生成字符串

{%08X-%04X-%04X-%02X%02X-%02X%02X %02X %02X %02X}

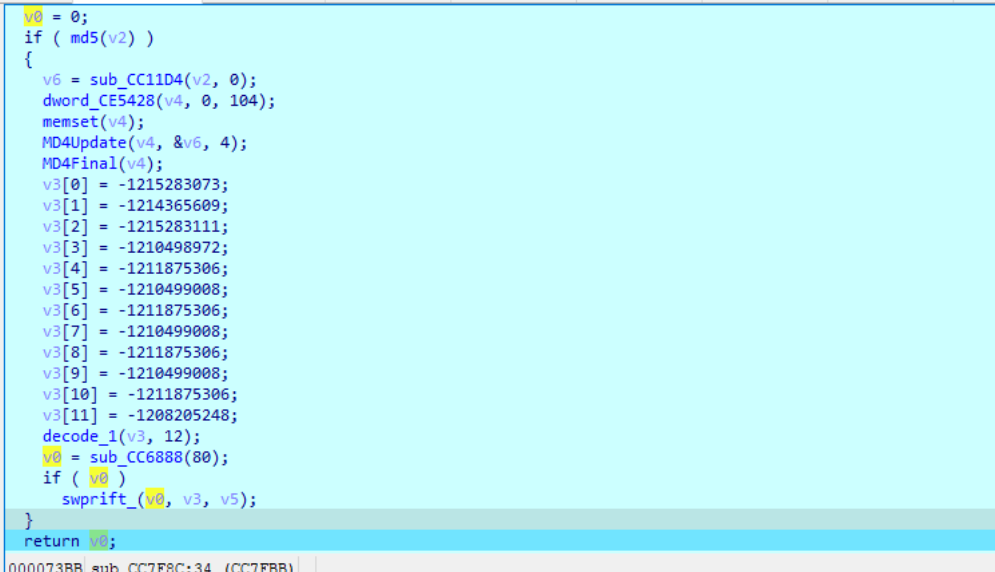

md5加密完再md4,然后又生成了一个字符串Global\d271eccca8c83e05aa45

打开一个互斥对象,保证当前只运行这一个实例。

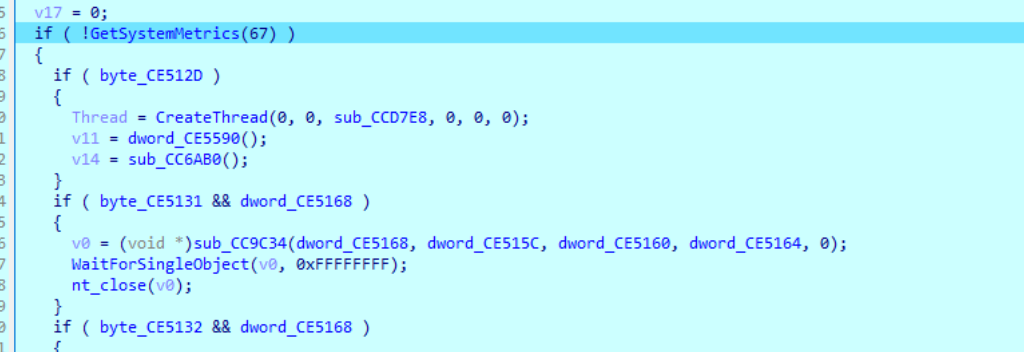

判断系统是否存在显示器

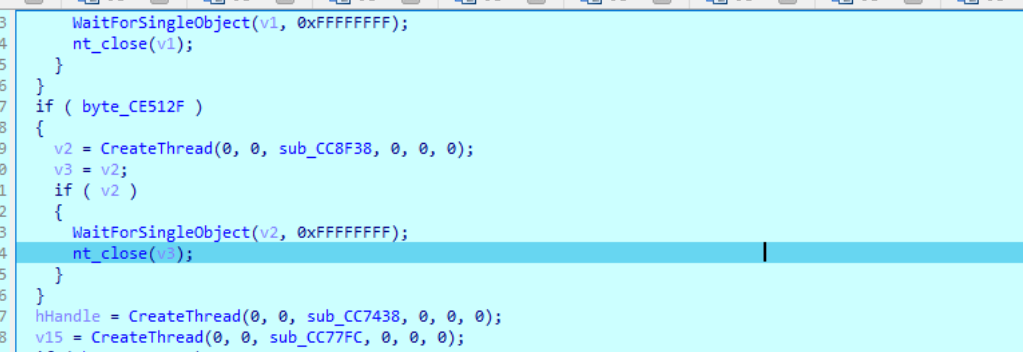

使用服务Trusted Installer

创建线程关闭windefender

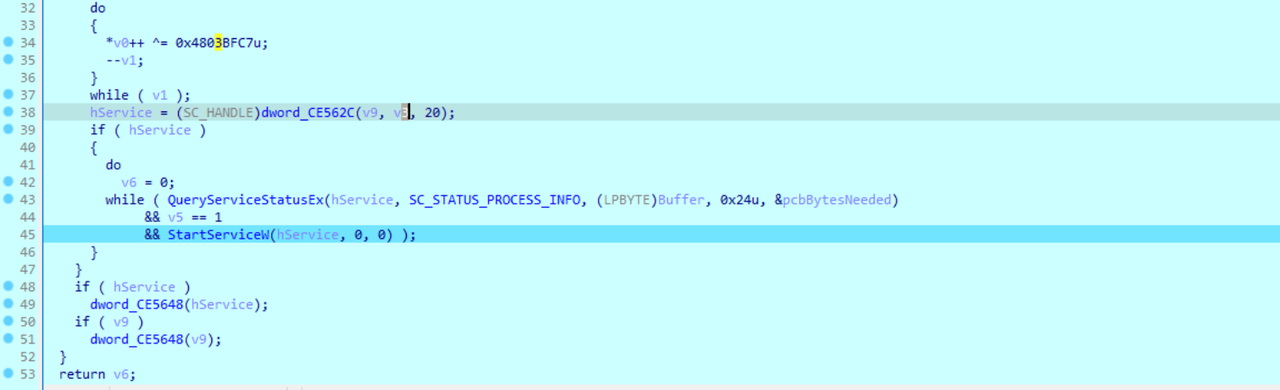

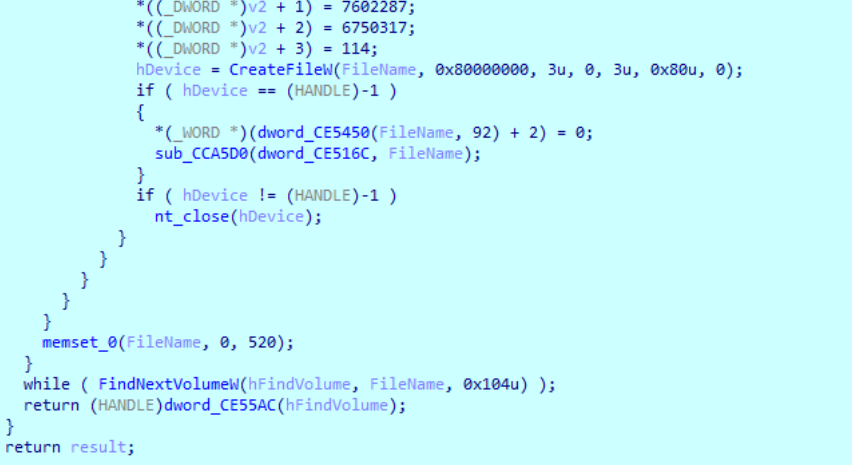

对系统所有的卷进行枚举

用来比对的文件名为Volume{ uid }

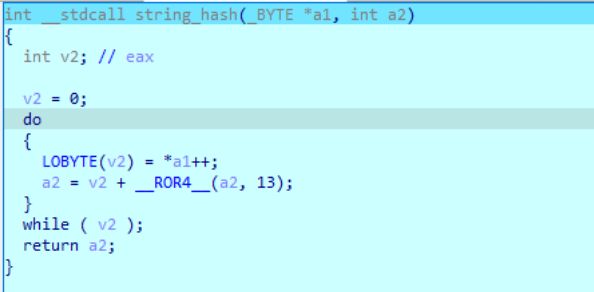

4.2.5 简单计算哈希函数

对字符串进行一个简单的循环左移异或

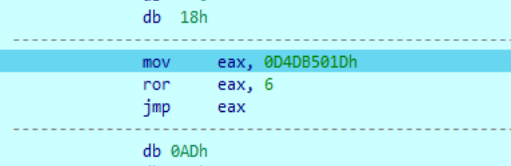

4.2.6 隐藏api方式

通过硬编码的方式将call 调用变成这种花指令的形式来调用api

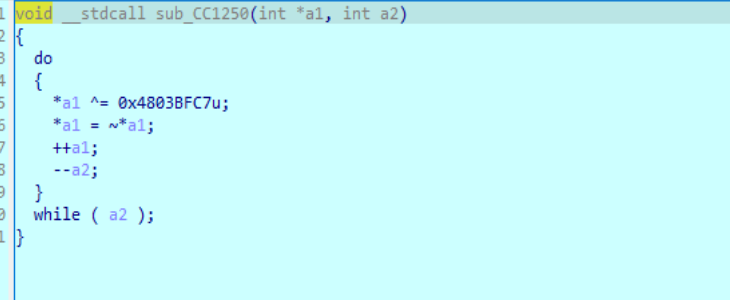

4.2.7 自解密函数

通过这种方法解密混淆字符串

4.2.8 获取dll里面的函数

首先对dll进行加载,然后对比dll里面的字节获取到dll的函数

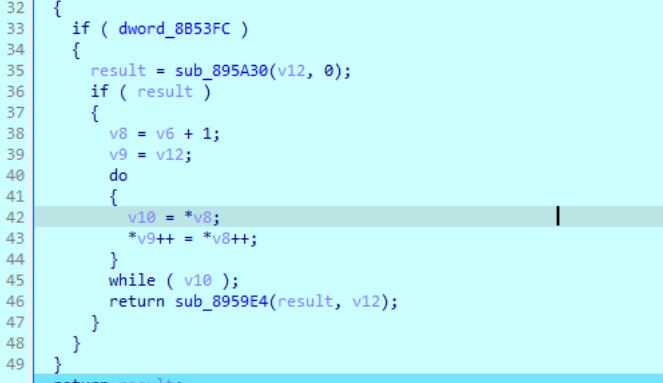

其中v12第一次的参数是ntdll,第二次的参数则是一个函数名

4.2.9 反调试函数

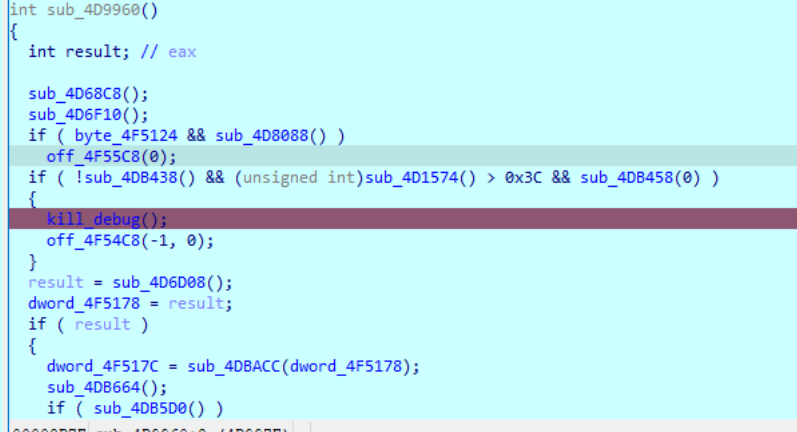

在第三个主要函数的内部,有一个killdbug函数,执行了 NtSetInformationThread,用于反调试,直接使用管理员方式运行即可过掉

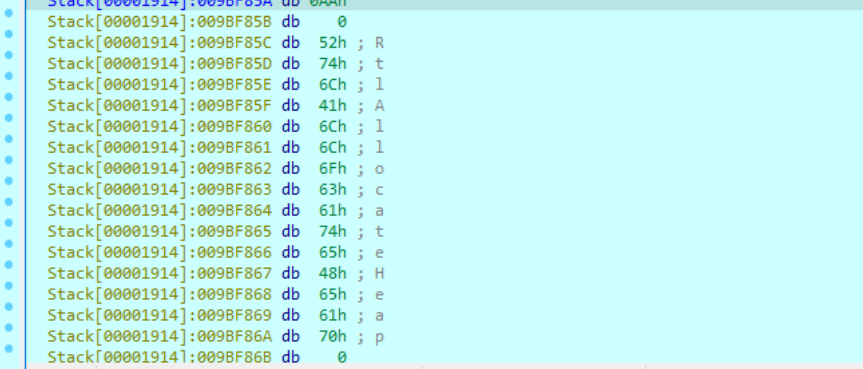

获取了两个字符串 一个是c\windows\system32\dllhost.exe

枚举权限

4.2.10勒索信写入

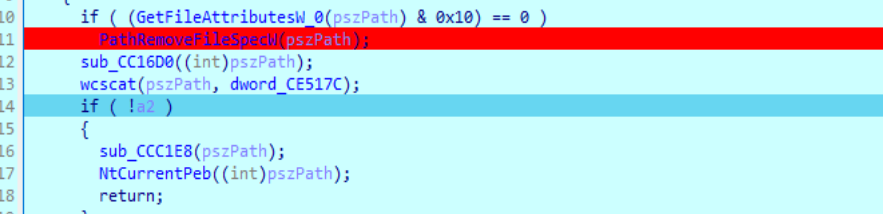

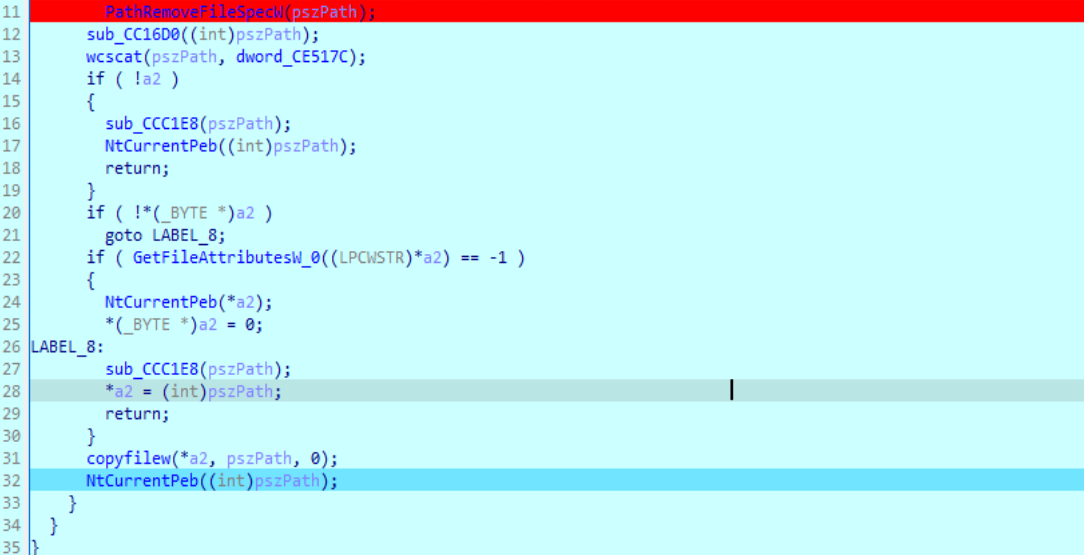

遍历目录下,如果是文件夹 就移除路径中的文件名 生成勒索信

然后获取文件信息

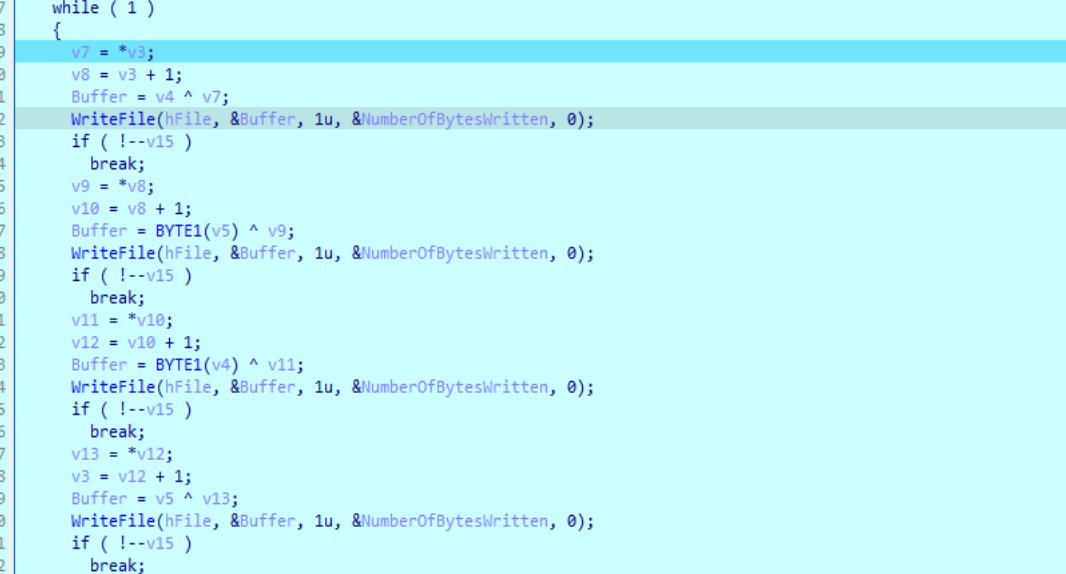

获取句柄后多次写入

判断路径下是否存在勒索信,不存在就写入

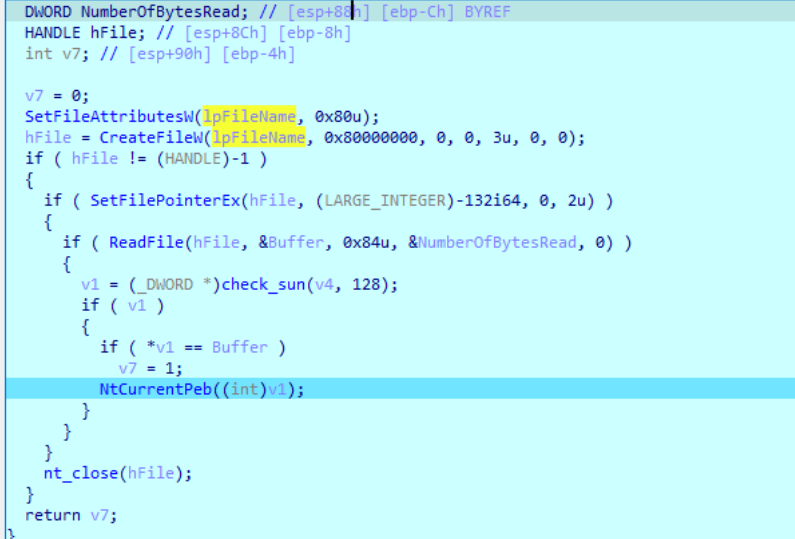

4.2.11 aes密钥生成

通过硬件生成随机的aes密钥

int sub_4110D4()

{

int result; // eax

unsigned __int64 v14; // rax

int v15; // ecx

_EAX = 1;

__asm { cpuid }

if ( (_ECX & 0x40000000) != 0 )

{

__asm

{

rdrand eax

rdrand edx

}

}

else

{

_EAX = 7;

__asm { cpuid }

if ( (_EBX & 0x40000) != 0 )

{

__asm

{

rdseed eax

rdseed edx

}

}

else

{

v14 = __rdtsc();

v15 = __ROR4__(v14, 13);

__rdtsc();

return v15;

}

}

return result;

}

4.2.12 取文件大小

通过FindExInfoStandard获取文件大小 并存储于a2中

int __stdcall sub_41A064(LPCWSTR lpFileName, _DWORD *a2)

{

int v2; // edx

char FindFileData[28]; // [esp+0h] [ebp-258h] BYREF

int v5; // [esp+1Ch] [ebp-23Ch]

int v6; // [esp+20h] [ebp-238h]

HANDLE hFindFile; // [esp+250h] [ebp-8h]

int v8; // [esp+254h] [ebp-4h]

v8 = 0;

hFindFile = FindFirstFileExW(lpFileName, FindExInfoStandard, FindFileData, FindExSearchNameMatch, 0, 0);

if ( hFindFile != (HANDLE)-1 )

{

v2 = v5;

*a2 = v6;

a2[1] = v2;

return FindClose(hFindFile);

}

return v8;

}

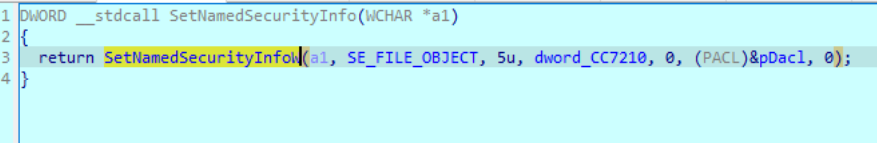

4.2.13 断文件是否已被加密

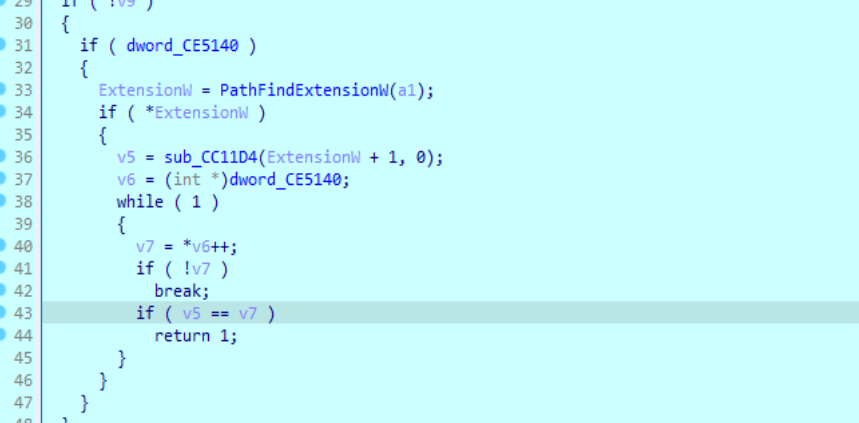

判断是否是文件夹,不是文件夹获取后缀

读取文件后132位字节的位置,与文件生成的校验和进行对比,如果相同,则证明文件已被加密

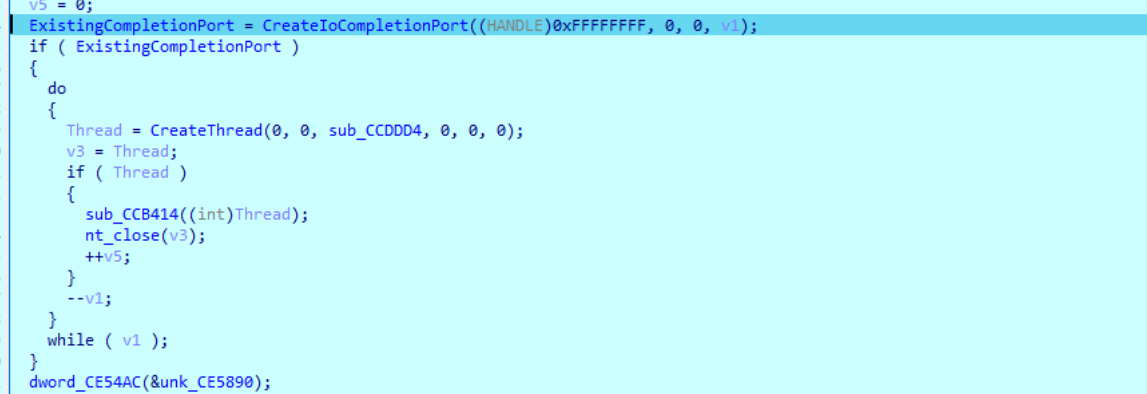

4.2.14 线程加密文件

在关闭相关服务与进程后,创建多线程用于等待加密,创建的线程数 = 处理器内核总数 * 2 + 1,并且创建IO端口用于协作加密

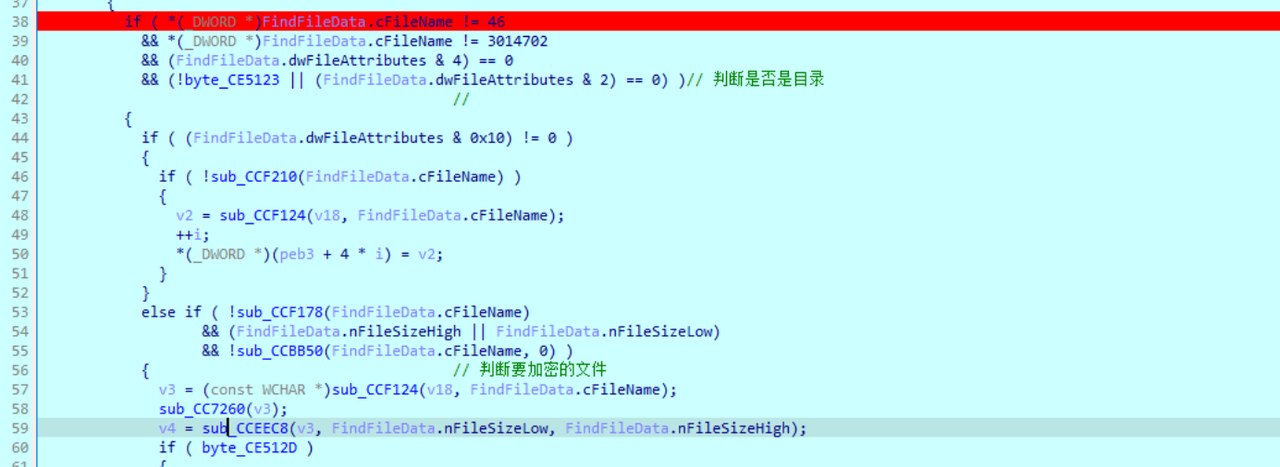

创建好加密线程后通过三种方式对文件进行检索和加密,每种模式加密都会生成不同的密钥:

- Exchange邮件服务上的文件

- 本地磁盘的文件

- 所在域上的文件

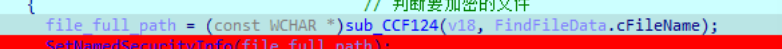

对磁盘进行递归,判断路径是否是目录和要加密的文件

获取文件路径

更改文件安全描述符

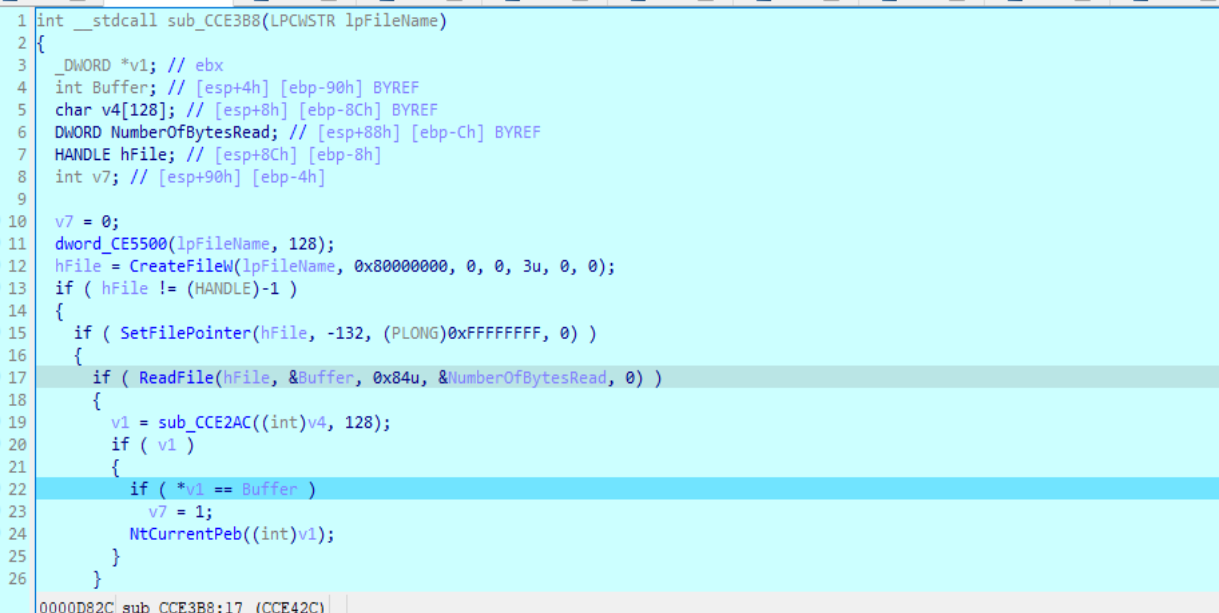

首先获取文件指针,将文件属性设为隐藏属性,设置文件指针到末尾-132处,读取文件,校验

计算校验和

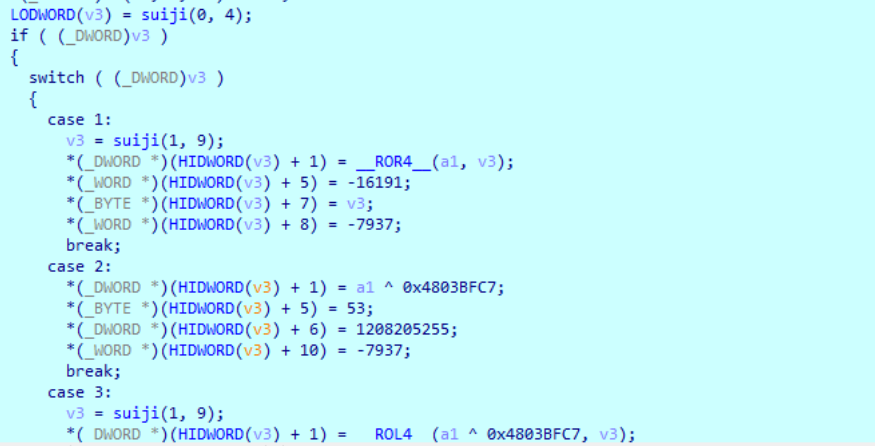

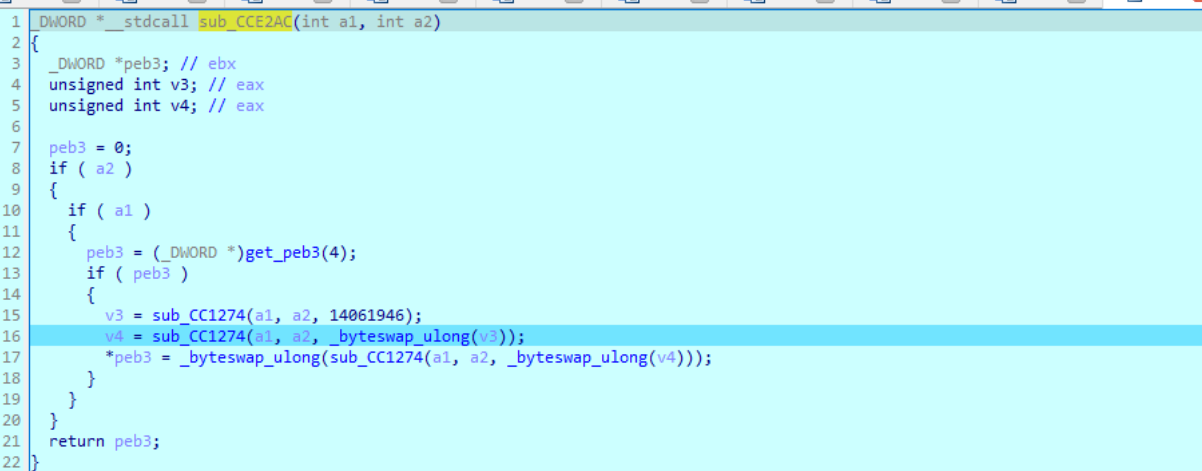

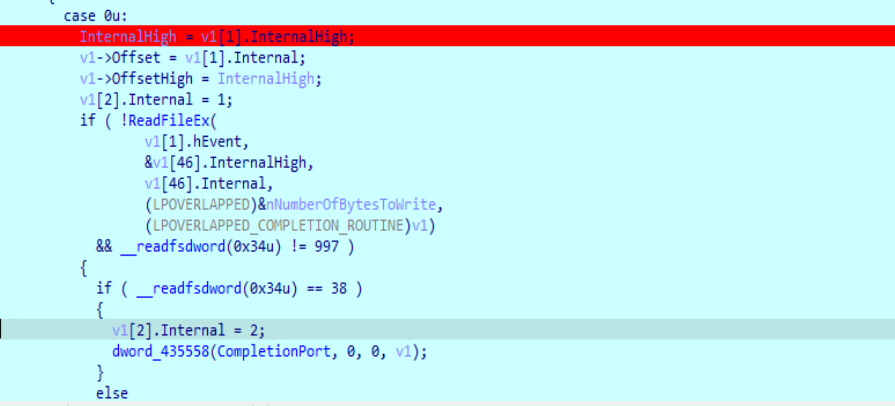

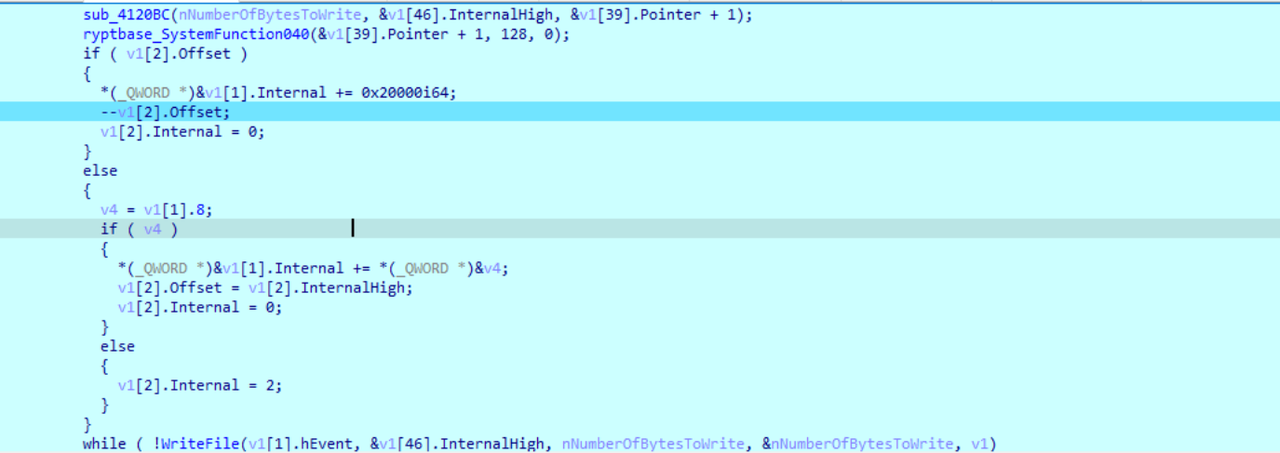

加密线程根据得到的加密结构体偏移0x28的值来决定当前执行的操作,该处的值有以下四种:

- 0(读取):表示线程需要根据偏移0x398处值向0x39C读入相应大小的文件内容,然后将偏移0x28的值修改为1,当文件内容读取完后会修改为2。

- 1(加密):使用偏移0x318解密后的128字节密钥对文件内容进行加密,加密文件内容后对该128字节密钥再次加密,加密轮数减1,通过判断加密轮数为0时则会将模式修改为2,否则将模式修改为1继续读取文件内容,固定加密前0x20000字节

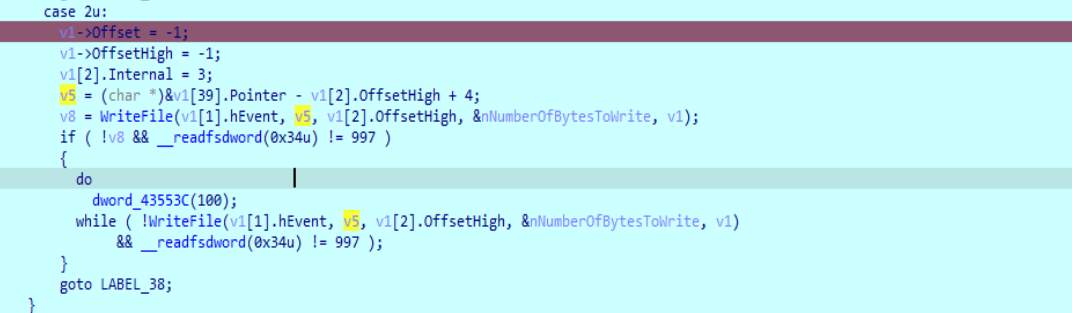

- 2(末尾信息):将解密文件所需的内容追加到文件末尾,然后将模式修改为3,准备结束加密过程。

- 3(结束):结束当前文件的加密。

综上,加密流程大致如下

5.病毒分析概览

根据对样本的深入分析,该勒索病毒具备高度复杂性和自动化特点,集成了权限提升、自我复制、文件加密、网络传播和持久化等功能。其主要行为包括:通过字符串混淆与AES加密隐藏恶意逻辑,利用CRC32校验进行自校验,采用多线程加密机制快速加密文件,并通过生成勒索提示页对受害者进行威胁。此外,该病毒还具备强大的网络传播能力,通过扫描内网寻找开放445端口的主机并利用永恒之蓝漏洞攻击目标,创建子进程关闭防火墙,修改注册表添加自启动项目,获取硬盘信息并生成SHA-256校验,确保持续影响。整体来看,该病毒以极高的隐匿性和高效的破坏性对受害系统实施全面攻击,具有明显的lockbit家族特征。

6.安全建议

1. 风险消减措施

资产梳理排查目标: 根据实际情况,对内外网资产进行分时期排查

服务方式: 调研访谈、现场勘查、工具扫描

服务关键内容: 流量威胁监测系统排查、互联网暴露面扫描服务、技术加固服务、集权系统排查

2. 安全设备调优

目标

通过对安全现状的梳理和分析,识别安全策略上的不足,结合目标防御、权限最小化、缩小攻击面等一系列参考原则,对设备的相关配置策略进行改进调优,一方面,减低无效或低效规则的出现频次;另一方面,对缺失或遗漏的规则进行补充,实现将安全设备防护能力最优化。

主要目标设备

网络安全防护设备、系统防护软件、日志审计与分析设备、安全监测与入侵识别设备。

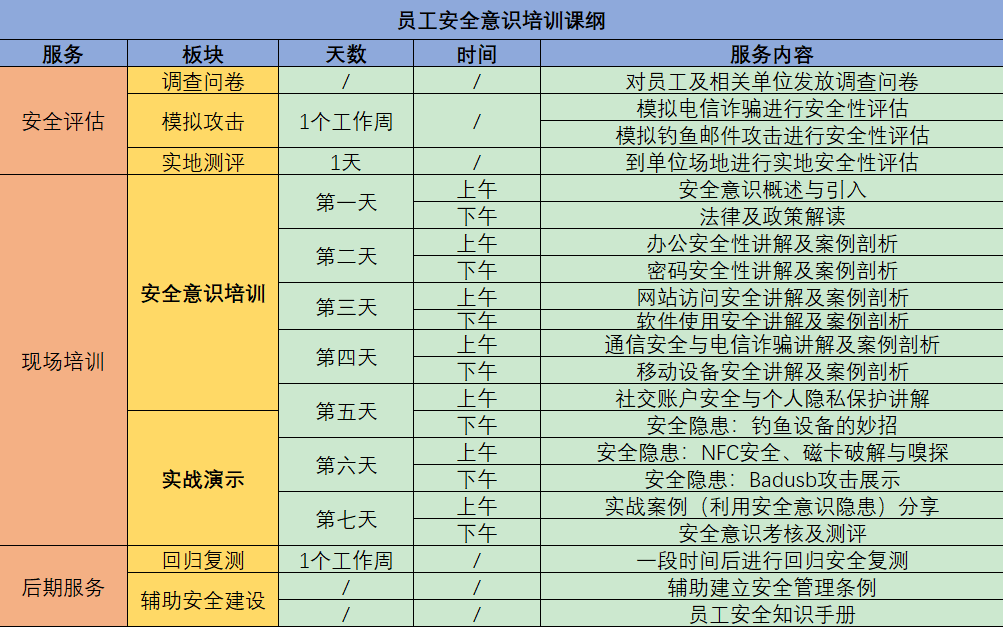

3. 全员安全意识增强调优

目标:

通过网络安全意识宣贯、培训提升全方位安全能力

形式:

培训及宣贯

线下培训课表

若无法组织线下的集体培训,考虑两种方式:

1.提供相关的安全意识培训材料,由上而下分发学习

2.组织相关人员线上开会学习。线上培训模式。

线上学习平台

以下是solar安全团队近期处理过的常见勒索病毒后缀:后缀.360勒索病毒,.halo勒索病毒,.phobos勒索病毒,.Lockfiles勒索病毒,.stesoj勒索病毒,.src勒索病毒,.svh勒索病毒,.Elbie勒索病毒,.Wormhole勒索病毒.live勒索病毒, .rmallox勒索病毒, .mallox 勒索病毒,.hmallox勒索病毒,.jopanaxye勒索病毒, .2700勒索病毒, .elbie勒索病毒, .mkp勒索病毒, .dura勒索病毒, .halo勒索病毒, .DevicData勒索病毒, .faust勒索病毒, ..locky勒索病毒, .cryptolocker勒索病毒, .cerber勒索病毒, .zepto勒索病毒, .wannacry勒索病毒, .cryptowall勒索病毒, .teslacrypt勒索病毒, .gandcrab勒索病毒, .dharma勒索病毒, .phobos勒索病毒, .lockergoga勒索病毒, .coot勒索病毒, .lockbit勒索病毒, .nemty勒索病毒, .contipa勒索病毒, .djvu勒索病毒, .marlboro勒索病毒, .stop勒索病毒, .etols勒索病毒, .makop勒索病毒, .mado勒索病毒, .skymap勒索病毒, .aleta勒索病毒, .btix勒索病毒, .varasto勒索病毒, .qewe勒索病毒, .mylob勒索病毒, .coharos勒索病毒, .kodc勒索病毒, .tro勒索病毒, .mbed勒索病毒, .wannaren勒索病毒, .babyk勒索病毒, .lockfiles勒索病毒, .locked勒索病毒, .DevicData-P-XXXXXXXX勒索病毒, .lockbit3.0勒索病毒, .blackbit勒索病毒等。

勒索攻击作为成熟的攻击手段,很多勒索家族已经形成了一套完整的商业体系,并且分支了很多团伙组织,导致勒索病毒迭代了多个版本。而每个家族擅用的攻击手法皆有不同,TellYouThePass勒索软件家族常常利用系统漏洞进行攻击;Phobos勒索软件家族通过RDP暴力破解进行勒索;Mallox勒索软件家族利用数据库及暴力破解进行加密,攻击手法极多防不胜防。

而最好的预防方法就是针对自身业务进行定期的基线加固、补丁更新及数据备份,在其基础上加强公司安全人员意识。如果您想了解有关勒索病毒的最新发展情况,或者需要获取相关帮助,请关注“solar专业应急响应团队”。

7.团队介绍

团队坚持自主研发及创新,在攻防演练平台、网络安全竞赛平台、网络安全学习平台方面加大研发投入,目前已获得十几项专利及知识产权。团队也先后通过了ISO9001质量管理体系、ISO14000环境管理体系、ISO45001职业安全健康管理体系 、ITSS(信息技术服务运行维护标准四级)等认证,已构建了网络安全行业合格的资质体系;

8.我们的数据恢复服务流程

多年的数据恢复处理经验,在不断对客户服务优化的过程中搭建了"免费售前+安心保障+专业恢复+安全防御"一体化的专业服务流程。

① 免费咨询/数据诊断分析

专业的售前技术顾问服务,免费在线咨询,可第一时间获取数据中毒后的正确处理措施,防范勒索病毒在内网进一步扩散或二次执行,避免错误操作导致数据无法恢复。

售前技术顾问沟通了解客户的机器中毒相关信息,结合团队数据恢复案例库的相同案例进行分析评估,初步诊断分析中毒数据的加密/损坏情况。

② 评估报价/数据恢复方案

您获取售前顾问的初步诊断评估信息后,若同意进行进一步深入的数据恢复诊断,我们将立即安排专业病毒分析工程师及数据恢复工程师进行病毒逆向分析及数据恢复检测分析。

专业数据恢复工程师根据数据检测分析结果,定制数据恢复方案(恢复价格/恢复率/恢复工期),并为您解答数据恢复方案的相关疑问。

③ 确认下单/签订合同

您清楚了解数据恢复方案后,您可自主选择以下下单方式:

双方签署对公合同:根据中毒数据分析情况,量身定制输出数据恢复合同,合同内明确客户的数据恢复内容、数据恢复率、恢复工期及双方权责条款,双方合同签订,正式进入数据恢复专业施工阶段,数据恢复后进行验证确认,数据验证无误,交易完成。

④ 开始数据恢复专业施工

安排专业数据恢复工程师团队全程服务,告知客户数据恢复过程注意事项及相关方案措施,并可根据客户需求及数据情况,可选择上门恢复/远程恢复。

数据恢复过程中,团队随时向您报告数据恢复每一个节点工作进展(数据扫描 → 数据检测 → 数据确认 → 恢复工具定制 → 执行数据恢复 → 数据完整性确认)。

⑤ 数据验收/安全防御方案

完成数据恢复后,我司将安排数据分析工程师进行二次检查确认数据恢复完整性,充分保障客户的数据恢复权益,二次检测确认后,通知客户进行数据验证。

客户对数据进行数据验证完成后,我司将指导后续相关注意事项及安全防范措施,并可提供专业的企业安全防范建设方案及安全顾问服务,抵御勒索病毒再次入侵。

我们在此郑重承诺:

不成功不收费

全程一对一服务

365天不间断服务

免费提供安全方案

24h服务热线:

18894665383

17864099776

1829917331

18363040868

18363040868