Wildfire解密工具

1. 前言

Wildfire 勒索病毒是一种通过恶意邮件附件和钓鱼链接传播的加密勒索软件,于2016年首次被发现。它主要针对欧洲地区的企业和个人用户,通过加密受害者的重要文件并索取比特币赎金来获利。Wildfire 以其精心设计的邮件钓鱼策略和高效的文件加密能力闻名,并且具有一定的反分析功能,增加了检测与清除的难度。作为当时活跃的勒索病毒之一,Wildfire 对用户的数据安全造成了重大威胁,同时也揭示了勒索软件通过社会工程学手段成功传播的风险。

2. 特征

Wildfire 勒索病毒在感染系统后,会扫描设备中的文档、图片、视频和其他常见文件格式,并对这些文件进行加密。加密后的文件通常附加“.wflx”后缀,标识文件已被锁定,用户无法打开或使用。病毒还会在受影响的文件夹中生成勒索信,例如“README_FOR_DECRYPT.txt”,详细说明文件加密的情况,并提供支付赎金的指引,包括比特币钱包地址和支付期限,同时威胁称若不按时支付赎金,文件将永久丢失或无法恢复。

Wildfire 主要通过精心设计的钓鱼邮件传播,邮件内容通常伪装成物流通知或账单提醒,诱使用户打开恶意附件或点击链接。一旦受害者执行了恶意文件,病毒便会启动加密程序。此外,Wildfire 利用漏洞进行传播,进一步扩散到目标网络中的其他系统。该病毒具有较强的反检测能力,能够识别虚拟机和沙箱环境,避免在分析环境中运行。它还通过禁用防病毒软件和删除备份文件来增强隐蔽性,增加清除的难度。

Wildfire 的攻击方式具有高度的针对性,通常锁定特定企业或个人用户,结合社会工程学手段,通过伪装邮件大幅提高攻击成功率。其高效的加密手段与强大的隐蔽性,使得受害者难以在短时间内发现并应对。这种多层次的攻击策略,进一步凸显了 Wildfire 勒索病毒的威胁性。

3. 工具使用说明

- 下载WildfireDecryptor.zip压缩文件并从中提取文件。可以使用如7-Zip之类的压缩软件。

- 双击鼠标左键运行WildfireDecryptor.exe 文件。

- 在用户帐户控制 (UAC) 窗口中,输入具有管理员权限的密码,然后单击“确定”。

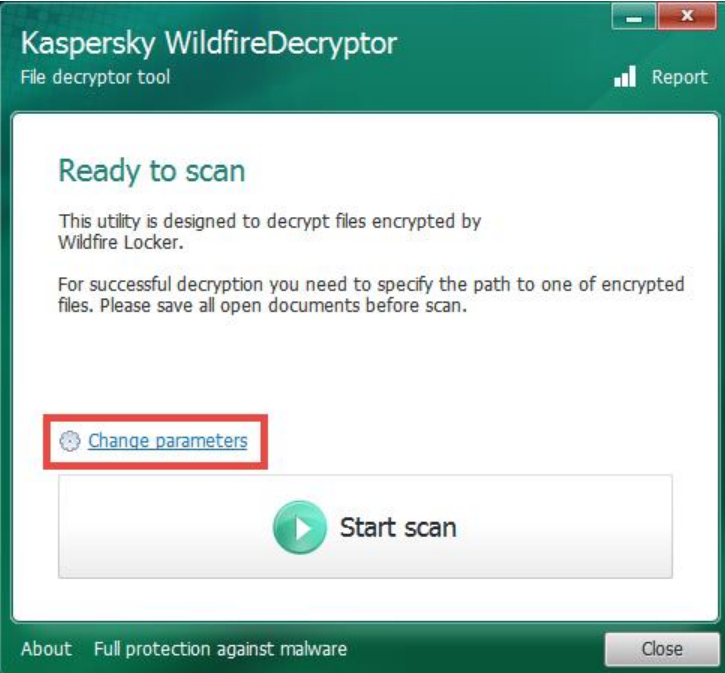

- 在 Kaspersky WildfireDecryptor 窗口中,指定包含要扫描的文件的文件夹:单击“更改参数”链接。

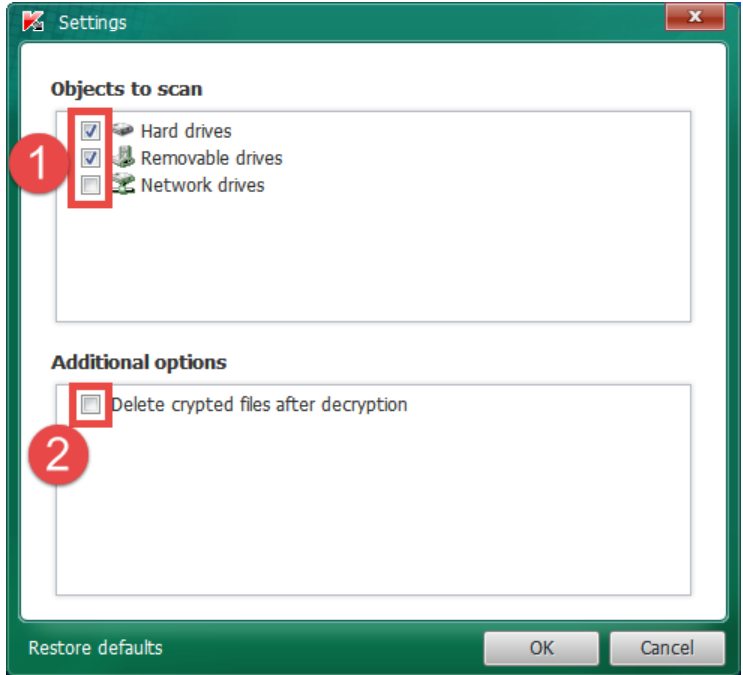

- 在“设置”窗口的“要扫描的对象”部分中,选择要扫描的驱动器。若要在扫描后删除加密文件,请在“其他选项”部分中选中相应的复选框。

- 单击“确定”。

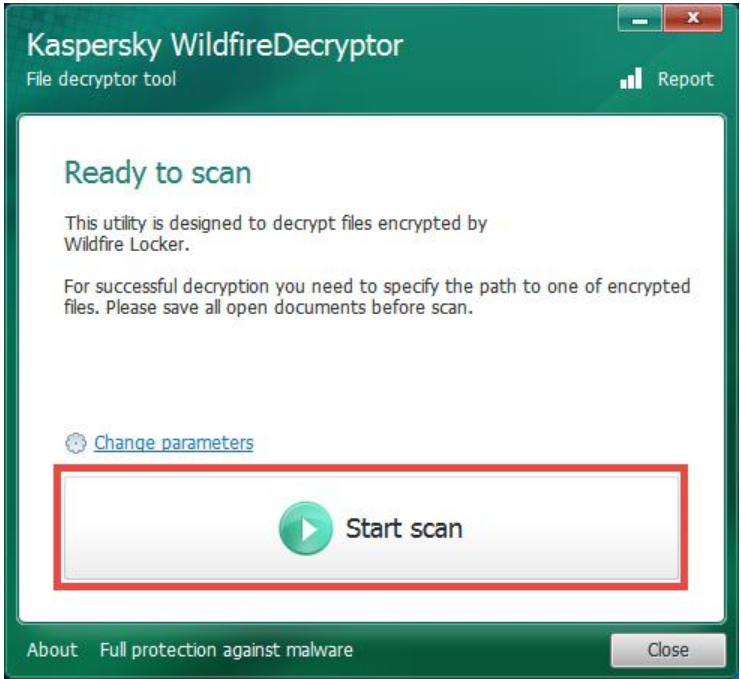

- 在 Kaspersky WildfireDecryptor 窗口中,单击“开始扫描”。

- 在“指定其中一个加密文件的路径”中,选择该文件的文件夹。单击“打开”。

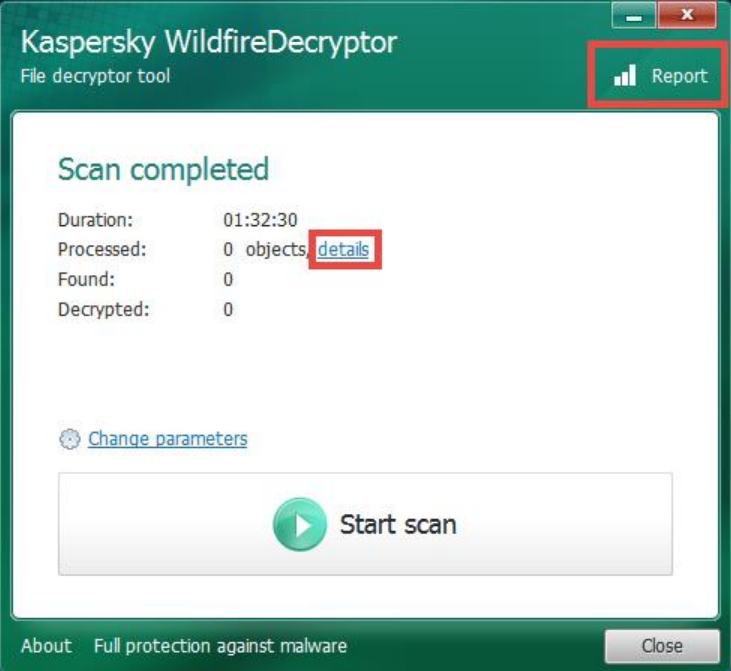

- 要查看有关扫描任务的信息,请单击“详细信息”。

- 要查看已执行扫描的历史记录,请在 Kaspersky WildfireDecryptor 窗口的右上角,单击“报告”。

4. 安全建议

1. 风险消减措施

资产梳理排查目标: 根据实际情况,对内外网资产进行分时期排查

服务方式: 调研访谈、现场勘查、工具扫描

服务关键内容: 流量威胁监测系统排查、互联网暴露面扫描服务、技术加固服务、集权系统排查

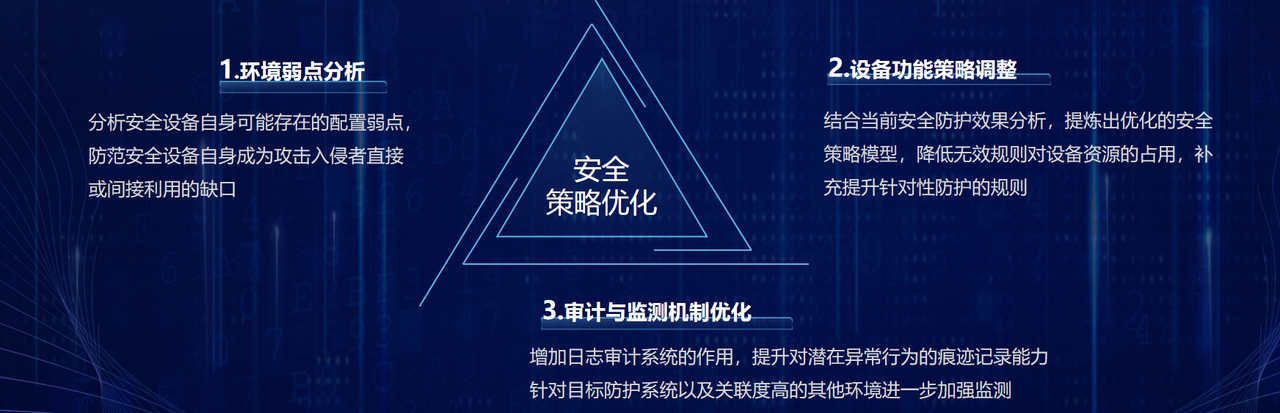

2. 安全设备调优

目标

通过对安全现状的梳理和分析,识别安全策略上的不足,结合目标防御、权限最小化、缩小攻击面等一系列参考原则,对设备的相关配置策略进行改进调优,一方面,减低无效或低效规则的出现频次;另一方面,对缺失或遗漏的规则进行补充,实现将安全设备防护能力最优化。

主要目标设备

网络安全防护设备、系统防护软件、日志审计与分析设备、安全监测与入侵识别设备。

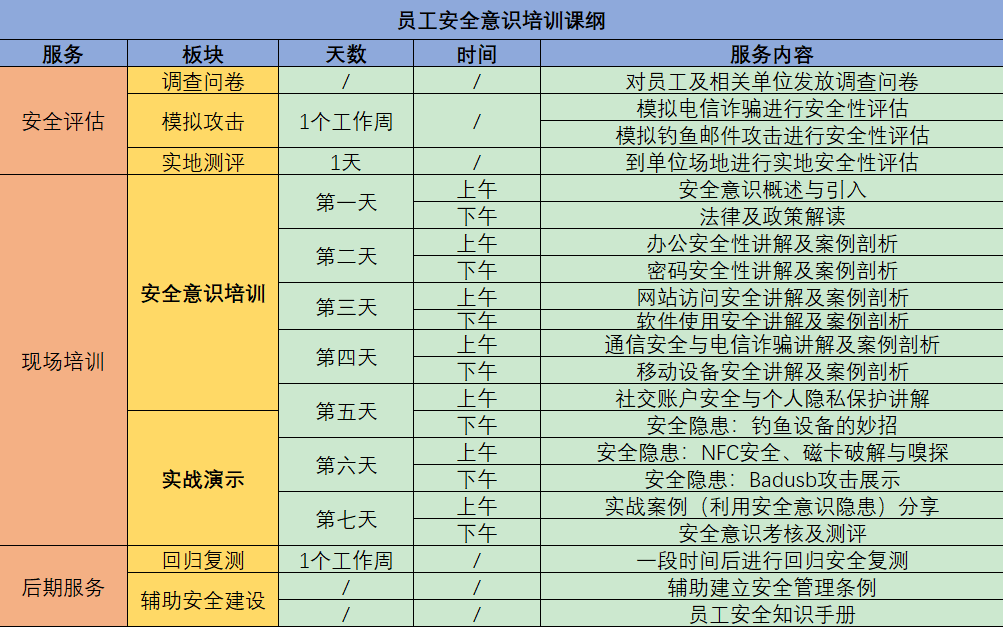

3. 全员安全意识增强调优

目标:

通过网络安全意识宣贯、培训提升全方位安全能力

形式:

培训及宣贯

线下培训课表

若无法组织线下的集体培训,考虑两种方式:

1.提供相关的安全意识培训材料,由上而下分发学习

2.组织相关人员线上开会学习。线上培训模式。

线上学习平台

以下是solar安全团队近期处理过的常见勒索病毒后缀:后缀.360勒索病毒,.halo勒索病毒,.phobos勒索病毒,.Lockfiles勒索病毒,.stesoj勒索病毒,.src勒索病毒,.svh勒索病毒,.Elbie勒索病毒,.Wormhole勒索病毒.live勒索病毒, .rmallox勒索病毒, .mallox 勒索病毒,.hmallox勒索病毒,.jopanaxye勒索病毒, .2700勒索病毒, .elbie勒索病毒, .mkp勒索病毒, .dura勒索病毒, .halo勒索病毒, .DevicData勒索病毒, .faust勒索病毒, ..locky勒索病毒, .cryptolocker勒索病毒, .cerber勒索病毒, .zepto勒索病毒, .wannacry勒索病毒, .cryptowall勒索病毒, .teslacrypt勒索病毒, .gandcrab勒索病毒, .dharma勒索病毒, .phobos勒索病毒, .lockergoga勒索病毒, .coot勒索病毒, .lockbit勒索病毒, .nemty勒索病毒, .contipa勒索病毒, .djvu勒索病毒, .marlboro勒索病毒, .stop勒索病毒, .etols勒索病毒, .makop勒索病毒, .mado勒索病毒, .skymap勒索病毒, .aleta勒索病毒, .btix勒索病毒, .varasto勒索病毒, .qewe勒索病毒, .mylob勒索病毒, .coharos勒索病毒, .kodc勒索病毒, .tro勒索病毒, .mbed勒索病毒, .wannaren勒索病毒, .babyk勒索病毒, .lockfiles勒索病毒, .locked勒索病毒, .DevicData-P-XXXXXXXX勒索病毒, .lockbit3.0勒索病毒, .blackbit勒索病毒等。

勒索攻击作为成熟的攻击手段,很多勒索家族已经形成了一套完整的商业体系,并且分支了很多团伙组织,导致勒索病毒迭代了多个版本。而每个家族擅用的攻击手法皆有不同,TellYouThePass勒索软件家族常常利用系统漏洞进行攻击;Phobos勒索软件家族通过RDP暴力破解进行勒索;Mallox勒索软件家族利用数据库及暴力破解进行加密,攻击手法极多防不胜防。

而最好的预防方法就是针对自身业务进行定期的基线加固、补丁更新及数据备份,在其基础上加强公司安全人员意识。如果您想了解有关勒索病毒的最新发展情况,或者需要获取相关帮助,请关注“solar专业应急响应团队”。

5. 团队介绍

团队坚持自主研发及创新,在攻防演练平台、网络安全竞赛平台、网络安全学习平台方面加大研发投入,目前已获得十几项专利及知识产权。团队也先后通过了ISO9001质量管理体系、ISO14000环境管理体系、ISO45001职业安全健康管理体系 、ITSS(信息技术服务运行维护标准四级)等认证,已构建了网络安全行业合格的资质体系;

6. 我们的数据恢复服务流程

多年的数据恢复处理经验,在不断对客户服务优化的过程中搭建了"免费售前+安心保障+专业恢复+安全防御"一体化的专业服务流程。

① 免费咨询/数据诊断分析

专业的售前技术顾问服务,免费在线咨询,可第一时间获取数据中毒后的正确处理措施,防范勒索病毒在内网进一步扩散或二次执行,避免错误操作导致数据无法恢复。

售前技术顾问沟通了解客户的机器中毒相关信息,结合团队数据恢复案例库的相同案例进行分析评估,初步诊断分析中毒数据的加密/损坏情况。

② 评估报价/数据恢复方案

您获取售前顾问的初步诊断评估信息后,若同意进行进一步深入的数据恢复诊断,我们将立即安排专业病毒分析工程师及数据恢复工程师进行病毒逆向分析及数据恢复检测分析。

专业数据恢复工程师根据数据检测分析结果,定制数据恢复方案(恢复价格/恢复率/恢复工期),并为您解答数据恢复方案的相关疑问。

③ 确认下单/签订合同

您清楚了解数据恢复方案后,您可自主选择以下下单方式:

双方签署对公合同:根据中毒数据分析情况,量身定制输出数据恢复合同,合同内明确客户的数据恢复内容、数据恢复率、恢复工期及双方权责条款,双方合同签订,正式进入数据恢复专业施工阶段,数据恢复后进行验证确认,数据验证无误,交易完成。

④ 开始数据恢复专业施工

安排专业数据恢复工程师团队全程服务,告知客户数据恢复过程注意事项及相关方案措施,并可根据客户需求及数据情况,可选择上门恢复/远程恢复。

数据恢复过程中,团队随时向您报告数据恢复每一个节点工作进展(数据扫描 → 数据检测 → 数据确认 → 恢复工具定制 → 执行数据恢复 → 数据完整性确认)。

⑤ 数据验收/安全防御方案

完成数据恢复后,我司将安排数据分析工程师进行二次检查确认数据恢复完整性,充分保障客户的数据恢复权益,二次检测确认后,通知客户进行数据验证。

客户对数据进行数据验证完成后,我司将指导后续相关注意事项及安全防范措施,并可提供专业的企业安全防范建设方案及安全顾问服务,抵御勒索病毒再次入侵。

我们在此郑重承诺:

不成功不收费

全程一对一服务

365天不间断服务

免费提供安全方案

24h服务热线:

18894665383

17864099776

18299173318