Rhysida恢复工具

1. 前言

Rhysida首次被发现于2023年5月,目前还处于发展的早期阶段,由于缺少完善的功能和先进的技术,其将自身命名为Rhysida-0.1。Rhysida自其问世以来,一直处于活跃状态。其是一个新的RaaS(Ransomware-as-a-service)组织,该组织通过网络钓鱼和Cobalt Strike木马来进行攻击。

2. 特征

1.被加密文件以.rhysida结尾;

2.留下PDF格式的勒索信,通常位于C:/Users/Public下;

3.修改桌面背景,通常位于C:/Users/Public下

3. 工具使用说明

注意:确保在使用工具前已将恶意代码删除

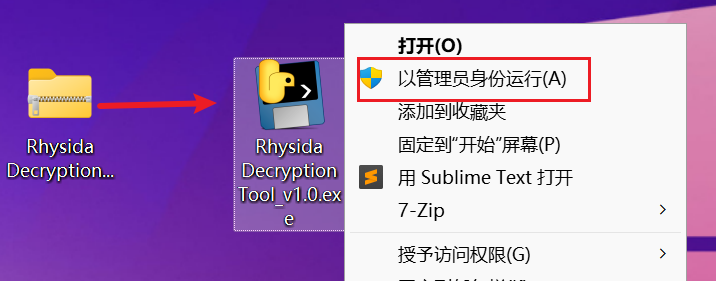

1.下载工具后解压,对exe文件右键,点击“以管理员身份运行”;

2.当工具运行后,会自动搜索被Rhysida感染的文件,并自动进行解密;

3.工具运行完毕后,将会在被感染文件的目录下生成解密完成的文件,并以name_dec+文件原格式 结尾;

4.同时还会生成3个文本文件:

1.infectedFilesList.txt,内含受感染文件列表;

2.success.txt,内含解密成功的文件列表;

3.failure.txt,内含未解密文件的列表。